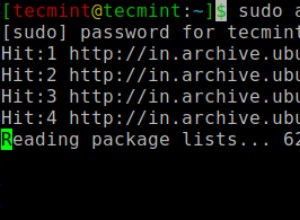

Cara Menginstal Java dengan Apt di Ubuntu 20.04

Cara menginstal Haiku OS

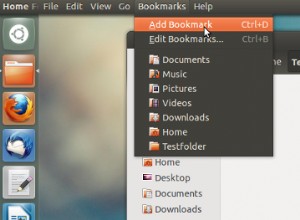

Bagaimana Cara Anda Mengakses Folder yang Anda Inginkan Dengan Cepat?

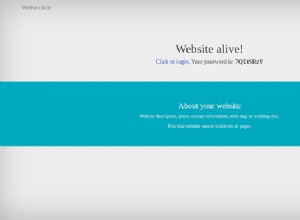

Cara Menginstal WonderCMS dengan Apache dan Mengenkripsi SSL di CentOS 8

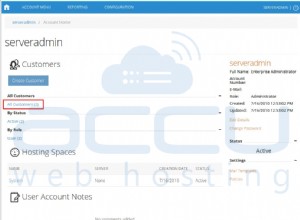

Bagaimana cara mengubah kata sandi pengguna database MS SQL dari WebsitePanel 2.1?

Cara Instal Apache Kafka di CentOS 8