Nmap, juga dikenal sebagai Network Mapper , adalah alat sumber terbuka gratis yang digunakan oleh administrator jaringan untuk memindai kerentanan dalam jaringan dan penemuan jaringan mereka.

Nmap memungkinkan untuk menemukan perangkat yang berjalan di jaringan mereka dan menemukan port dan layanan terbuka yang, jika tidak aman atau diperkuat, dapat menyebabkan peretas potensial mengeksploitasi risiko keamanan kerentanan yang diketahui.

Dalam tutorial berikut, Anda akan mempelajari cara menginstal dan penggunaan dasar Nmap di Debian 11 Bullseye.

Instal Nmap

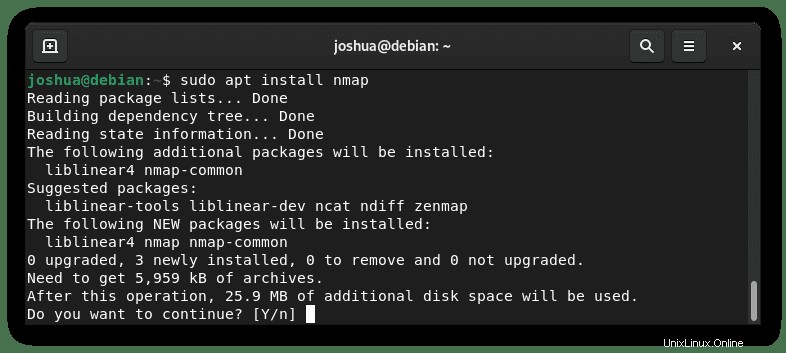

Secara default, NMAP tersedia di repositori Debian 11. Untuk memulai instalasi, jalankan perintah berikut.

sudo apt install nmapContoh keluaran:

Ketik Y , lalu tekan ENTER KEY untuk melanjutkan penginstalan.

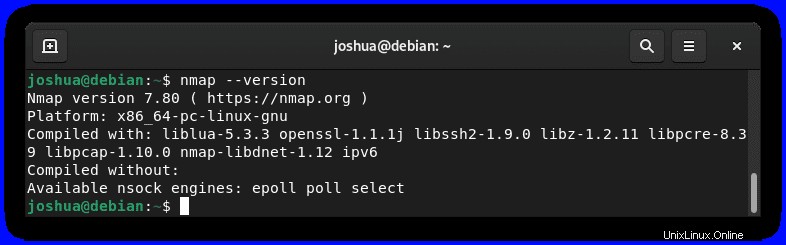

Selanjutnya, verifikasi instalasi dengan memeriksa versi dan build.

nmap --versionContoh keluaran:

Cara Menggunakan Pemindai Nmap

Pengenalan tentang penggunaan pemindai Nmap akan membahas beberapa tindakan yang paling umum digunakan. Cara kerja Nmap adalah menggunakan nmap dan alamat IP target atau alamat domain bersama dengan berbagai tanda tambahan.

Peringatan! Jangan memulai pemindaian tanpa izin dari tuan rumah, jika Anda tidak peduli itu baik-baik saja tetapi Anda mungkin menghadapi konsekuensi tergantung pada undang-undang negara Anda dan mungkin pada tingkat yang lebih rendah dapat membuat ISP Anda membatalkan akun Anda karena aktivitas jahat atau memiliki Alamat IP Anda masuk daftar hitam yang dapat menyebabkan masalah lebih lanjut.

Ini dirancang untuk menguji keamanan properti dan layanan Anda sendiri, bukan untuk peretasan.

Definisi Negara Pelabuhan Nmap

Pertama, sebelum Anda mulai, Anda harus mengetahui apa yang dinyatakan terminal port saat menggunakan pemindai port Nmap.

- tutup – port target dapat dijangkau, tetapi tidak ada aplikasi yang mendengarkan atau menerima.

- buka – port target menerima TCP, UDP, atau SCTP.

- difilter – port target tidak berhasil ditentukan oleh nmap untuk dibuka atau ditutup karena penyaringan paket.

- tidak difilter – port dapat dijangkau, tetapi tidak dapat ditentukan jika dibuka atau ditutup oleh nmap.

- ditutup|difilter – nmap mencapai target dan nmap tidak dapat menentukan apakah port terbuka atau tertutup.

- terbuka|difilter – nmap tidak dapat menentukan apakah port terbuka atau difilter.

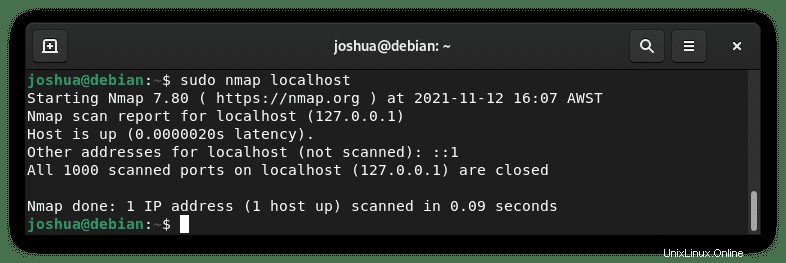

Pindai Host

Untuk memindai host. Ini bisa internal atau eksternal, ini adalah opsi yang baik untuk menginstal di server Anda untuk melakukan pembersihan port lokal terbuka yang perlu dikunci untuk lebih meningkatkan keamanan sistem Anda.

Contoh pertama, menggunakan alamat IP.

Contoh:

sudo nmap [IP address] or [website address]Atau, untuk memindai secara internal, gunakan yang berikut ini.

Contoh:

sudo nmap localhostContoh keluaran:

Untuk melakukan pemindaian dengan cepat, Anda dapat menggunakan -F bendera.

Contoh:

sudo nmap -F [IP address] or [website address]Saat memindai, jika Anda ingin memindai host tertentu, Anda dapat menentukannya.

Contoh:

sudo nmap [IP address],[IP address],[IP address]Atau, Anda dapat memindai seluruh subnet jika diketahui.

Contoh:

sudo nmap [IP address]/24Pemindaian Sistem Operasi

Memulai pemindaian sistem operasi yang menginstruksikan Nmap untuk mencoba dan mencari tahu sistem operasi apa yang dijalankan pada sistem target. Jika alamat target dikunci dan port difilter atau ditutup, hasilnya akan kurang dapat diandalkan hingga benar-benar tidak berguna (hasil yang baik).

Contoh:

sudo nmap -O --osscan-guess [IP address] or [website address]Spesifikasi Port dan Urutan Pemindaian

Mulai pemindaian port kustom, dan ini dapat berguna untuk memeriksa port tertentu yang tidak tercakup dalam 1000 port umum teratas untuk setiap protokol. Ini dilakukan dengan menambahkan -p bendera.

Contoh:

sudo nmap –p 80,443,8080,9090 [IP address] or [website address]Pemindaian Layanan

Memulai pemindaian layanan yang menginstruksikan Nmap untuk memeriksa layanan apa yang sedang dijalankan pada target dengan menyelidiki port yang terbuka. Beberapa port yang umum digunakan tidak akan mendapatkan banyak informasi, tetapi port lain yang diketahui menggunakan port tertentu yang jarang digunakan bersama akan menunjukkan hasil yang jauh lebih baik jika terbuka.

Contoh:

sudo nmap -sV [IP address] or [website address]Pemindaian TCP SYN

Mulai pemindaian TCP SYN (SYN/Connect()/ACK/Window/Maimon) . Jenis pemindaian ini sering disebut sebagai pemindaian koneksi setengah terbuka dan tidak pernah sepenuhnya selesai. Metode ini digunakan untuk DDoS tetapi dalam skala besar dengan botnet.

Contoh:

sudo nmap -sS [IP address] or [website address]Bantuan Nmap

Secara keseluruhan, Nmap memiliki banyak fitur dan kombinasi. Idealnya, untuk mempelajari lebih lanjut tentang ini, gunakan perintah berikut untuk menampilkan daftar perintah dan tanda opsional yang dapat digunakan dengan pemindaian Anda.

sudo nmap --helpContoh keluaran:

Nmap 7.80 ( https://nmap.org )

Usage: nmap [Scan Type(s)] [Options] {target specification}

TARGET SPECIFICATION:

Can pass hostnames, IP addresses, networks, etc.

Ex: scanme.nmap.org, microsoft.com/24, 192.168.0.1; 10.0.0-255.1-254

-iL <inputfilename>: Input from list of hosts/networks

-iR <num hosts>: Choose random targets

--exclude <host1[,host2][,host3],...>: Exclude hosts/networks

--excludefile <exclude_file>: Exclude list from file

HOST DISCOVERY:

-sL: List Scan - simply list targets to scan

-sn: Ping Scan - disable port scan

-Pn: Treat all hosts as online -- skip host discovery

-PS/PA/PU/PY[portlist]: TCP SYN/ACK, UDP or SCTP discovery to given ports

-PE/PP/PM: ICMP echo, timestamp, and netmask request discovery probes

-PO[protocol list]: IP Protocol Ping

-n/-R: Never do DNS resolution/Always resolve [default: sometimes]

--dns-servers <serv1[,serv2],...>: Specify custom DNS servers

--system-dns: Use OS's DNS resolver

--traceroute: Trace hop path to each host

SCAN TECHNIQUES:

-sS/sT/sA/sW/sM: TCP SYN/Connect()/ACK/Window/Maimon scans

-sU: UDP Scan

-sN/sF/sX: TCP Null, FIN, and Xmas scans

--scanflags <flags>: Customize TCP scan flags

-sI <zombie host[:probeport]>: Idle scan

-sY/sZ: SCTP INIT/COOKIE-ECHO scans

-sO: IP protocol scan

-b <FTP relay host>: FTP bounce scan

PORT SPECIFICATION AND SCAN ORDER:

-p <port ranges>: Only scan specified ports

Ex: -p22; -p1-65535; -p U:53,111,137,T:21-25,80,139,8080,S:9

--exclude-ports <port ranges>: Exclude the specified ports from scanning

-F: Fast mode - Scan fewer ports than the default scan

-r: Scan ports consecutively - don't randomize

--top-ports <number>: Scan <number> most common ports

--port-ratio <ratio>: Scan ports more common than <ratio>

SERVICE/VERSION DETECTION:

-sV: Probe open ports to determine service/version info

--version-intensity <level>: Set from 0 (light) to 9 (try all probes)

--version-light: Limit to most likely probes (intensity 2)

--version-all: Try every single probe (intensity 9)

--version-trace: Show detailed version scan activity (for debugging)

SCRIPT SCAN:

-sC: equivalent to --script=default

--script=<Lua scripts>: <Lua scripts> is a comma separated list of

directories, script-files or script-categories

--script-args=<n1=v1,[n2=v2,...]>: provide arguments to scripts

--script-args-file=filename: provide NSE script args in a file

--script-trace: Show all data sent and received

--script-updatedb: Update the script database.

--script-help=<Lua scripts>: Show help about scripts.

<Lua scripts> is a comma-separated list of script-files or

script-categories.

OS DETECTION:

-O: Enable OS detection

--osscan-limit: Limit OS detection to promising targets

--osscan-guess: Guess OS more aggressively

TIMING AND PERFORMANCE:

Options which take <time> are in seconds, or append 'ms' (milliseconds),

's' (seconds), 'm' (minutes), or 'h' (hours) to the value (e.g. 30m).

-T<0-5>: Set timing template (higher is faster)

--min-hostgroup/max-hostgroup <size>: Parallel host scan group sizes

--min-parallelism/max-parallelism <numprobes>: Probe parallelization

--min-rtt-timeout/max-rtt-timeout/initial-rtt-timeout <time>: Specifies

probe round trip time.

--max-retries <tries>: Caps number of port scan probe retransmissions.

--host-timeout <time>: Give up on target after this long

--scan-delay/--max-scan-delay <time>: Adjust delay between probes

--min-rate <number>: Send packets no slower than <number> per second

--max-rate <number>: Send packets no faster than <number> per second

FIREWALL/IDS EVASION AND SPOOFING:

-f; --mtu <val>: fragment packets (optionally w/given MTU)

-D <decoy1,decoy2[,ME],...>: Cloak a scan with decoys

-S <IP_Address>: Spoof source address

-e <iface>: Use specified interface

-g/--source-port <portnum>: Use given port number

--proxies <url1,[url2],...>: Relay connections through HTTP/SOCKS4 proxies

--data <hex string>: Append a custom payload to sent packets

--data-string <string>: Append a custom ASCII string to sent packets

--data-length <num>: Append random data to sent packets

--ip-options <options>: Send packets with specified ip options

--ttl <val>: Set IP time-to-live field

--spoof-mac <mac address/prefix/vendor name>: Spoof your MAC address

--badsum: Send packets with a bogus TCP/UDP/SCTP checksum

OUTPUT:

-oN/-oX/-oS/-oG <file>: Output scan in normal, XML, s|<rIpt kIddi3,

and Grepable format, respectively, to the given filename.

-oA <basename>: Output in the three major formats at once

-v: Increase verbosity level (use -vv or more for greater effect)

-d: Increase debugging level (use -dd or more for greater effect)

--reason: Display the reason a port is in a particular state

--open: Only show open (or possibly open) ports

--packet-trace: Show all packets sent and received

--iflist: Print host interfaces and routes (for debugging)

--append-output: Append to rather than clobber specified output files

--resume <filename>: Resume an aborted scan

--stylesheet <path/URL>: XSL stylesheet to transform XML output to HTML

--webxml: Reference stylesheet from Nmap.Org for more portable XML

--no-stylesheet: Prevent associating of XSL stylesheet w/XML output

MISC:

-6: Enable IPv6 scanning

-A: Enable OS detection, version detection, script scanning, and traceroute

--datadir <dirname>: Specify custom Nmap data file location

--send-eth/--send-ip: Send using raw ethernet frames or IP packets

--privileged: Assume that the user is fully privileged

--unprivileged: Assume the user lacks raw socket privileges

-V: Print version number

-h: Print this help summary page.

EXAMPLES:

nmap -v -A scanme.nmap.org

nmap -v -sn 192.168.0.0/16 10.0.0.0/8

nmap -v -iR 10000 -Pn -p 80

SEE THE MAN PAGE (https://nmap.org/book/man.html) FOR MORE OPTIONS AND EXAMPLESCara Menghapus (Mencopot) Nmap

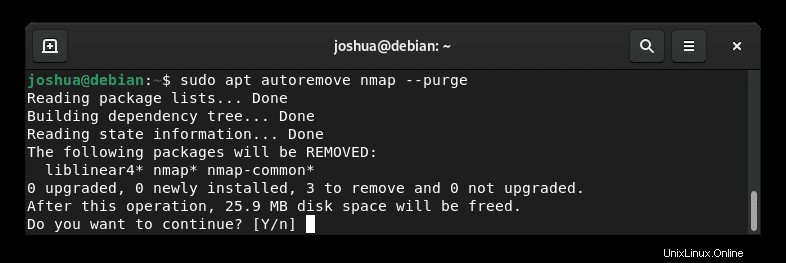

Untuk menghapus Nmap dari sistem Debian 11 Anda, gunakan perintah berikut untuk menghapus aplikasi.

sudo apt autoremove nmap --purgeContoh keluaran:

Ketik Y , lalu tekan ENTER KEY untuk melanjutkan penghapusan Nmap.

Catatan, ini akan menghapus dependensi yang tidak digunakan yang juga diinstal selama instalasi awal Nmap.