SSH adalah protokol yang banyak digunakan yang sebagian besar digunakan oleh administrator sistem untuk login dengan aman ke server jarak jauh. Ini memungkinkan mereka akses baris perintah untuk bekerja pada sistem jarak jauh seolah-olah mereka duduk tepat di server. Dalam posting ini, kami akan menjelaskan bagaimana Anda dapat mengaktifkan SSH pada sistem CentOS dan menghubungkannya menggunakan klien SSH. Kami juga akan menjelaskan cara mengkonfigurasi server SSH.

Untuk OS Ubuntu, kunjungi postingan ini untuk mengetahui cara mengaktifkan SSH di Ubuntu.

Catatan :Kami telah mendemonstrasikan prosedur pada CentOS 8 mesin.

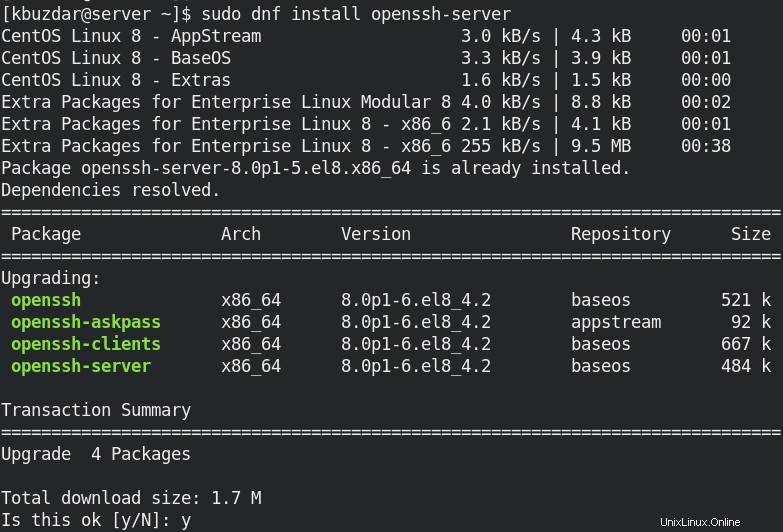

Langkah 1:Menginstal OpenSSH Server

Pertama, Anda harus menginstal server OpenSSH pada mesin yang ingin Anda akses dari jarak jauh melalui SSH. Gunakan perintah di bawah ini untuk menginstal server OpenSSH pada mesin CentOS Anda:

$ sudo dnf install openssh-server

Masukkan kata sandi sudo dan kemudian Anda akan melihat instalasi dimulai. Tekan y jika diminta untuk konfirmasi.

Ini akan menginstal server OpenSSH di sistem Anda.

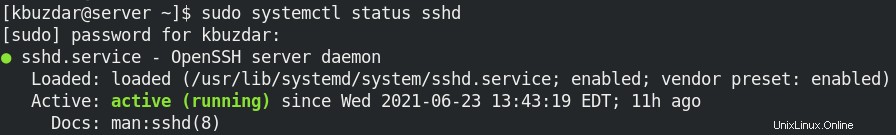

Langkah 2:Mulai Daemon SSH dan Verifikasi Status

Sekarang SSH telah diinstal, Anda dapat memulai layanannya. Gunakan perintah di bawah ini untuk memulai daemon SSH:

$ sudo systemctl start ssh

Kemudian untuk memverifikasi apakah daemon SSH telah dimulai, gunakan perintah di bawah ini:

$ sudo systemctl status sshd

Langkah 3:Izinkan SSH melalui Firewall

Jika firewall diaktifkan pada sistem CentOS Anda, itu akan memblokir lalu lintas SSH yang masuk. Untuk mengizinkan lalu lintas SSH masuk, Anda perlu menambahkan aturan di firewall. Port default yang digunakan oleh SSH adalah 22. Jadi aturannya harus membuka port 22.

Gunakan perintah di bawah ini untuk mengizinkan lalu lintas SSH masuk pada port 22:

$ sudo firewall-cmd --permanent --add-port=22/tcp

Perintah ini akan menambahkan aturan di firewall Anda yang akan mengizinkan lalu lintas di port 22. Jika Anda telah mengonfigurasi SSH untuk port selain 22, pastikan untuk menggunakan port itu di aturan firewall.

Langkah 4:Uji akses SSH

Untuk menguji apakah SSH berfungsi dan Anda dapat menghubungkannya, buka mesin klien Anda. Mesin ini harus memiliki klien SSH. Jika Anda menggunakan klien CentOS, Anda dapat menginstal klien SSH sebagai berikut:

$ sudo dnf install openssh-clients

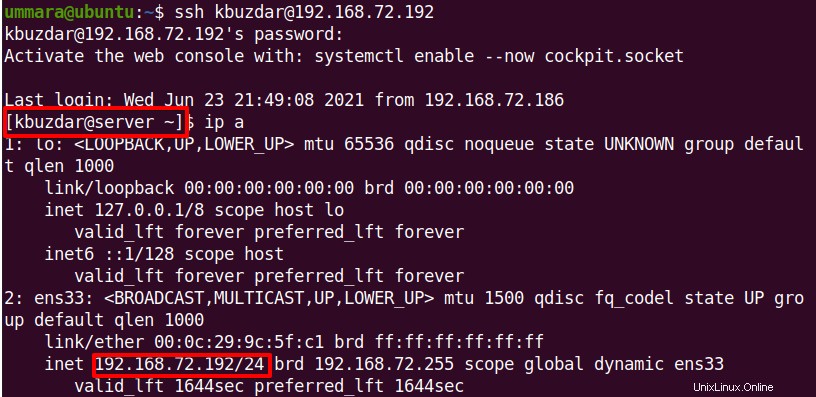

Di sini kita akan mengujinya menggunakan mesin klien Ubuntu kita.

Untuk terhubung ke server SSH, Anda memerlukan alamat IP dan nama pengguna sistem jarak jauh:

$ ssh [email protected]_ip_address

Misalnya, dalam kasus kami, alamat IP mesin jarak jauh (tempat server SSH diinstal) adalah "192.168.72.192" dan nama pengguna adalah "kbuzdar", jadi kami menjalankan perintah:

$ ssh [email protected]

Catatan :Jika Anda tidak tahu cara menemukan alamat IP mesin, kunjungi pos ini.

Setelah Anda terhubung ke server SSH, Anda akan diminta memasukkan kata sandi. Masukkan kata sandi dan kemudian Anda akan masuk ke sistem jarak jauh Anda. Sekarang Anda juga akan melihat prompt Terminal telah diubah untuk mencerminkan nama sistem dan nama sistem jarak jauh.

Mengonfigurasi SSH

File konfigurasi SSH terletak di /etc/ssh/sshd_config . File ini berisi opsi konfigurasi yang berbeda yang dapat Anda ubah sesuai dengan kebutuhan Anda. Di sini kita akan melihat beberapa opsi umum yang mungkin memerlukan modifikasi, mis. mengubah port SSH default dan alamat mendengarkan, menonaktifkan login root, mengonfigurasi sesi maksimal dan percobaan kata sandi, dll.

Untuk mengonfigurasi atau mengubah opsi apa pun, Anda perlu mengedit sshd_config berkas:

$ sudo nano /etc/ssh/sshd_config

Ingat, setelah mengubah pengaturan apa pun di sshd_config file, pastikan untuk memuat ulang server SSH untuk menerapkan perubahan:

$ sudo systemctl reload ssh

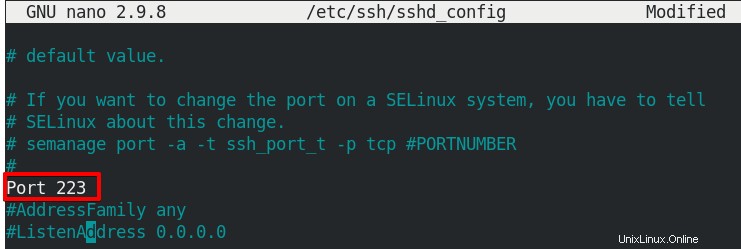

Mengubah Port SSH

SSH secara default menggunakan port 22 untuk mendengarkan koneksi yang masuk. Jika karena alasan apa pun Anda ingin mengubah port SSH, Anda dapat melakukannya dengan mengedit sshd_config file dan mencari baris yang mengatakan:

# Port 22

Batalkan komentar pada baris dengan menghapus hash (#) dan ganti 22 dengan nomor port yang ingin Anda atur untuk SSH.

Setelah selesai, simpan dan tutup file sshd_config.

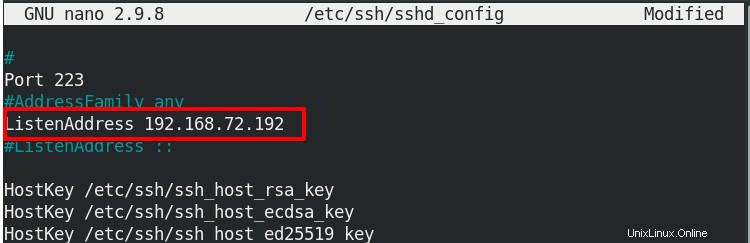

Mengubah Alamat Pendengaran

Secara default, SSH mendengarkan semua antarmuka lokal. Untuk mengonfigurasi SSH agar mendengarkan hanya pada antarmuka jaringan tertentu, edit sshd_config berkas:

$ sudo nano /etc/ssh/sshd_config

Cari baris yang mengatakan:

#ListenAddress 0.0.0.0

Batalkan komentar pada baris di atas dan ganti 0.0.0.0 dengan alamat lokal tempat Anda ingin mendengarkan SSH.

Setelah selesai, simpan dan tutup file sshd_config.

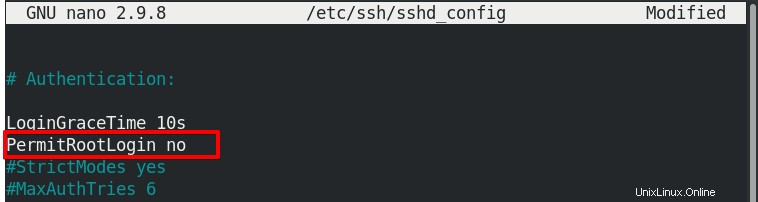

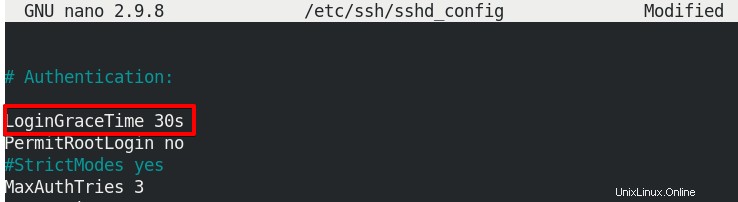

Nonaktifkan Login Root

Secara default, root pengguna diperbolehkan untuk login menggunakan SSH. Ini dikendalikan oleh parameter PermitRootLogin dalam file sshd_config yang secara default “yes” yang berarti login root diperbolehkan.

Untuk menonaktifkan login root, edit file sshd_config:

$ sudo nano /etc/ssh/sshd_config

Cari baris yang mengatakan:

# PermitRootLogin no

Batalkan komentar (jika dikomentari) baris di atas dan ganti “tidak” dengan “ya” untuk menonaktifkan login root menggunakan SSH.

Setelah selesai, simpan dan tutup file sshd_config.

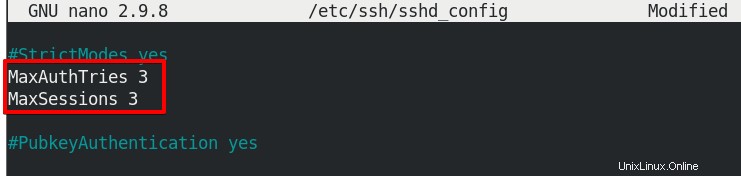

Ubah Jumlah Sesi yang Diizinkan dan Upaya Otentikasi

Secara default, jumlah sesi maksimum yang diizinkan per koneksi jaringan adalah 10. Ini dapat diubah dengan MaxSessions parameter di sshd_config mengajukan. Demikian pula, jumlah maksimum upaya autentikasi untuk satu sesi login adalah 6 yang dapat diubah menggunakan MaxAuthTries parameter.

Untuk mengubah jumlah sesi yang diizinkan per koneksi jaringan, cari baris yang mengatakan:

# MaxSessions 10

Batalkan komentar pada baris di atas dan ganti nilainya dengan nilai yang Anda inginkan.

Untuk mengubah jumlah upaya otentikasi yang diizinkan per sesi login, cari baris yang mengatakan:

# MaxAuthTries 6

Batalkan komentar pada baris di atas dan ganti nilainya dengan nilai yang Anda inginkan.

Setelah selesai, simpan dan tutup file sshd_config.

Ubah Waktu Tenggang

Saat Anda terhubung ke server SSH, ini memberi Anda 120 detik (waktu default) untuk menyelesaikan otentikasi Anda menggunakan nama pengguna dan kata sandi. Jika Anda tidak login selama waktu ini, server memutuskan koneksi dan Anda harus login lagi. Anda dapat menyetel waktu ini sedikit lebih tinggi daripada yang diperlukan untuk menyelesaikan login atau menyetelnya lebih rendah untuk mencegah serangan DoS di mana beberapa sesi tetap terbuka untuk waktu yang lama.

Untuk mengubah waktu ini, cari baris yang mengatakan:

# LoginGraceTime 120

Batalkan komentar pada baris di atas dan ganti nilainya dengan waktu yang Anda inginkan (dalam detik). Jika Anda tidak ingin menetapkan batas waktu, setel nilainya ke 0.

Setelah selesai, simpan dan tutup file sshd_config.

Dalam posting ini, kami membahas cara mengaktifkan SSH pada mesin CentOS dan menghubungkannya menggunakan mesin klien. Kami juga melihat berbagai opsi konfigurasi untuk server SSH. Jika Anda ingin mengamankan akses jarak jauh Anda, kunjungi pos kami di 11 Cara Terbaik untuk Mengamankan Server SSH Anda.