Pendahuluan

Cadangan yang tidak dapat diubah mengamankan data dengan menjadikannya tetap dan tidak dapat diubah . Jenis cadangan ini mencegah penghapusan data dan membuatnya dapat dipulihkan kapan saja. Akibatnya, cadangan yang tidak dapat diubah melindungi data dari penghapusan yang tidak disengaja atau disengaja atau serangan ransomware.

Artikel ini akan menunjukkan apa itu backup yang tidak dapat diubah dan bagaimana backup tersebut dapat membantu Anda melindungi bisnis Anda dari serangan ransomware.

Pencadangan yang Tidak Dapat Diubah Dijelaskan

Data adalah bagian penting bisnis dari organisasi mana pun. Oleh karena itu, ini adalah target utama serangan dunia maya.

Ransomware adalah jenis malware yang mengenkripsi data sehingga tidak dapat digunakan lagi. Enkripsi dapat mencapai Master Boot Record (MBR ) tingkat untuk mencegah booting. Ini bahkan mencakup pencadangan data.

Serangan ransomware menjatuhkan layanan bisnis penting. Untuk mendapatkan akses ke data Anda, Anda harus membayar uang tebusan.

Cara untuk mengurangi serangan ransomware adalah dengan mencadangkan data secara teratur, yang merupakan garis pertahanan terakhir. Namun, hanya membuat salinan data tidak berarti aman dari serangan dunia maya.

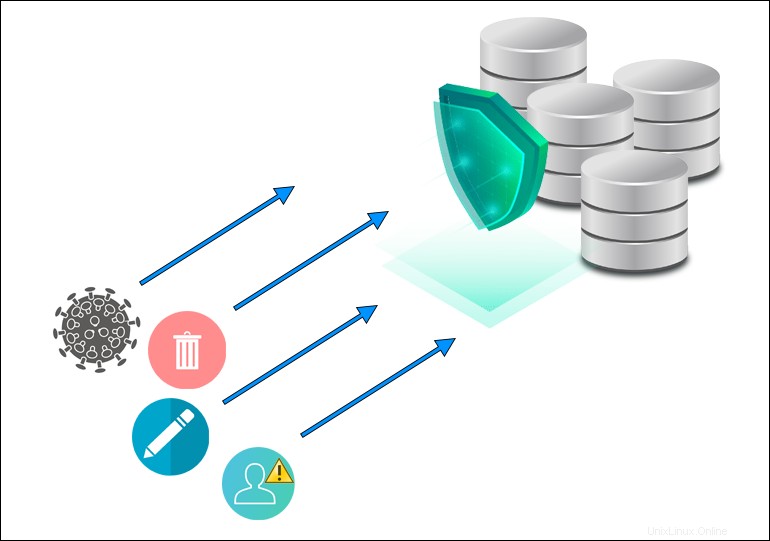

Serangan ransomware tingkat lanjut kini juga menargetkan pencadangan. Penyerang dapat mengubah atau menghapus cadangan dan meminta pembayaran tebusan yang besar. Cadangan yang tidak dapat diubah mencegah situasi ini.

Kekekalan mencegah akses atau penghapusan data yang tidak sah . Memiliki cadangan yang tidak dapat diubah memastikan selalu ada salinan bersih terbaru data Anda, aman dan dapat dipulihkan kapan saja.

Cadangan yang tidak dapat diubah dibuat dengan menyalin bit data ke cloud segera setelah Anda membuatnya.

Setelah data berada di awan, pengguna dapat menyetel tanda kekekalan (bit yang tidak dapat diubah) . Bendera kekekalan mengunci data , mencegah penghapusan data yang tidak disengaja, infeksi malware, atau kerusakan data.

Seorang pengguna dapat menyetel tanda untuk jangka waktu tertentu . Misalnya, jika Anda menyetel tanda selama tujuh hari, Anda tidak dapat menghapus atau mengubah cadangan selama periode tersebut.

Anda dapat menyimpan cadangan jangka pendek yang tidak dapat diubah secara lokal atau cadangan data tingkat ke tidak dapat diubah penyimpanan objek di luar lokasi . Oleh karena itu, Anda melindungi data dari aktivitas berbahaya yang tidak terduga atau penghapusan yang tidak disengaja.

Kerugian Infrastruktur yang Dapat Diubah

Infrastruktur yang dapat diubah adalah infrastruktur server TI yang dapat dimodifikasi dan diperbarui secara berkala di tempat.

Meskipun infrastruktur ini memiliki manfaatnya, namun ada beberapa kerugian dibandingkan dengan infrastruktur yang tidak dapat diubah .

Kerugian dari infrastruktur yang dapat berubah adalah:

- Pergeseran konfigurasi . Ketika perubahan konfigurasi server tidak dicatat secara sistematis, sulit untuk mendiagnosis atau mereproduksi masalah teknis.

- Pembuatan versi tidak jelas . Pelacakan versi sulit karena perubahan server tidak selalu didokumentasikan.

- Kegagalan pembaruan . Pembaruan cenderung gagal karena berbagai masalah jaringan (DNS offline, konektivitas buruk, repositori tidak responsif, dll.)

- Debug lambat. Masalah pelacakan versi memperlambat proses debug. Oleh karena itu, pengguna dapat memperoleh beberapa versi pembaruan dan beban kerja produksi yang kompleks jika ada pembaruan yang bermasalah.

- Peningkatan risiko . Infrastruktur yang dapat berubah meningkatkan risiko kehilangan data dan serangan ransomware dibandingkan dengan infrastruktur yang tidak dapat diubah.

- Konfigurasi manual . Infrastruktur yang dapat berubah memerlukan konfigurasi server manual, yang mengakibatkan proses yang lama saat menyediakan server.

Bagaimana Menerapkan Strategi Pencadangan yang Tidak Dapat Diubah?

Perusahaan sering melawan ransomware dengan berinvestasi dalam sistem pertahanan yang kuat dan tangguh. Namun, yang terbaik adalah bersiap untuk yang terburuk - skenario di mana sistem pertahanan perusahaan gagal.

Menerapkan strategi pencadangan yang tidak dapat diubah adalah cara terbaik untuk melindungi data Anda dan memiliki respons yang cepat terhadap serangan dunia maya tanpa harus membayar uang tebusan yang besar.

Banyak praktik terbaik untuk pencadangan dan pemulihan data tidak tahan terhadap serangan ransomware.

Misalnya, replikasi data ke pusat data jarak jauh tidak memberikan perlindungan ransomware karena pencadangan berkelanjutan dapat menimpa file yang sehat dengan versi terenkripsi. Akibatnya, sulit untuk menentukan titik awal infeksi secara akurat.

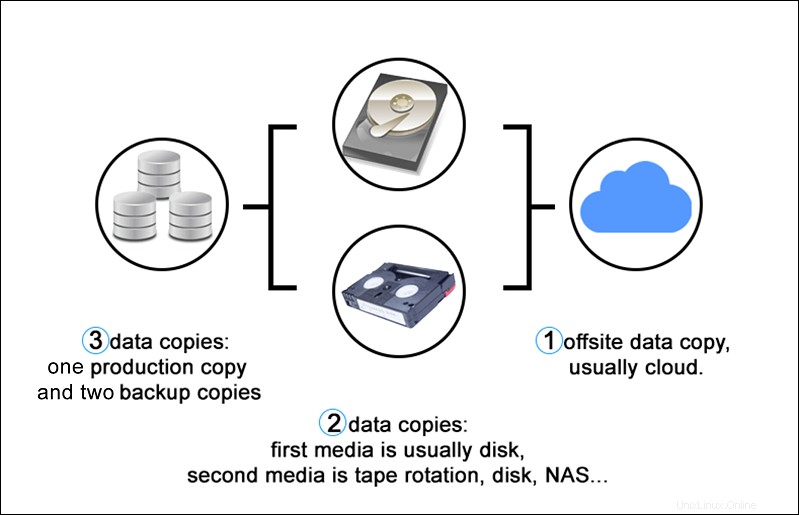

Aturan pencadangan 3-2-1 adalah strategi perlindungan data yang melibatkan setidaknya tiga salinan data. Dua salinan bersifat lokal tetapi pada media yang berbeda, dan satu salinan berada di luar lokasi (mis., cadangan permanen yang tidak dapat diubah di cloud).

Praktik terbaik untuk menerapkan pencadangan yang tidak dapat diubah adalah:

1. Integritas Data

Cara terbaik untuk melindungi cadangan data adalah dengan menyimpannya di platform yang mencegah modifikasi. Beberapa vendor menawarkan penyimpanan berbasis objek yang membuat modifikasi atau enkripsi data menjadi tidak mungkin jika terjadi serangan ransomware.

2. Model Tanpa Kepercayaan

Model Zero Trust mencakup verifikasi identitas yang ketat bagi siapa saja yang mengakses cadangan data Anda di jaringan pribadi. Pendekatan holistik ini terdiri dari beberapa prinsip dan teknologi yang memastikan tingkat keamanan tingkat lanjut dan keamanan cadangan.

Salah satu metodenya adalah memperkuat keamanan dengan otentikasi multi-faktor (MFA ).

3. Ketahanan Multi-level

Strategi pertahanan yang baik menggabungkan pencadangan data yang tidak dapat diubah dengan teknologi keamanan siber terbaru dan pelatihan karyawan.

Platform yang menyertakan opsi pencegahan penghapusan berlebih atau penghapusan sementara memastikan ada salinan data meskipun ransomware masuk ke dalam sistem.

Tingkat perlindungan lainnya adalah dengan menggunakan WORM (tulis sekali baca banyak) format ditawarkan banyak vendor menawarkan.

4. Otomatiskan Respon

Serangan Ransomware biasanya terjadi beberapa bulan setelah infeksi sistem. Penyerang menunggu selama itu sehingga ransomware dapat menyebar dengan tenang dan menemukan semua cadangan data. Kemudian, ia mendapatkan data Anda saat semua orang tidak di kantor.

Terapkan sistem respons otomatis dalam solusi cadangan Anda untuk mengkarantina sistem yang terinfeksi meskipun tidak ada orang di kantor saat serangan terjadi.

5. Bersihkan Titik Pemulihan

Pastikan cadangan data Anda bebas dari malware untuk mencegah infeksi ulang. Pindai cadangan untuk malware atau indikator penyusupan (IOC) sebelum memulihkan data.

Simpan cadangan data yang tidak dapat diubah dalam format WORM untuk melindungi data dari enkripsi dan memastikan pemulihan yang cepat.

Veeam Immutable Backup - Ikhtisar

Veeam menawarkan pencadangan yang tidak dapat diubah sebagai solusi yang kuat dan tangguh terhadap ransomware.

Fitur dari Veeam Immutable Backup adalah:

- Persetujuan Multi-level

Cadangan disimpan di awan dan menggunakan kontrol yang menghalangi kemungkinan penghapusan atau modifikasi data tanpa persetujuan multi-level yang ketat.

- Veeam Scale-Out Backup Repository (SOBR)

Solusi SOBR, bermitra dengan Tingkat Kapasitas, memastikan untuk menulis cadangan ke penyimpanan objek pada platform apa pun yang mendukung penyimpanan objek. Platform tersebut termasuk Microsoft Azure, Amazon Web Services (AWS), dan IBM Cloud.

AWS S3 atau penyimpanan tertentu yang kompatibel dengan S3 juga menyediakan akses ke Object Lock , memungkinkan data cadangan disimpan sebagai cadangan yang tidak dapat diubah.

- Pemantauan Veeam ONE

Veeam ONE memungkinkan pengguna untuk memantau lingkungan mereka agar tetap mengetahui aktivitas yang mencurigakan atau tidak normal.

Solusi ini menganalisis penggunaan CPU, kecepatan tulis penyimpanan data, dan kecepatan transmisi data jaringan untuk mengidentifikasi aktivitas abnormal . Masalah apa pun memicu alarm dan memberi tahu pengguna untuk memeriksa mesin yang dimaksud.

- Veeam SureBackup

Veeam SureBackup adalah solusi otomatis yang memberi tahu pengguna tentang sistem yang tidak dapat dipulihkan karena infeksi malware atau ransomware yang tidak terdeteksi. Solusinya secara otomatis memindai cadangan yang ada untuk mencari malware , memberikan perlindungan di semua tahap pencadangan dan pemulihan.

- Pemulihan Aman Veeam

Solusi Pemulihan Aman melakukan pemindaian antivirus lengkap terhadap cadangan lama saat memulihkannya.

Definisi virus selalu terbaru dan membantu mengenali virus baru dan tidak aktif dalam backup data. Proses ini mencegah mereka menginfeksi lingkungan setelah restorasi.

Veeam menawarkan berbagai solusi dalam aliansi dengan berbagai mitra, termasuk HPE, Cisco, Lenovo, NetApp, Microsoft, AWS, Google, VMware, IBM, Nutanix, dan Pure Storage.