Keamanan server adalah masalah topikal. Ada juga sejumlah bahaya untuk server publik seperti:

• Serangan DDoS

• Serangan brute force

• Injeksi SQL

• Pembajakan sesi

• Memanfaatkan kerentanan di Sistem Manajemen Konten (CMS) populer seperti WordPress

Tidak ada server yang 100% aman. Namun, pakar keamanan bekerja setiap hari untuk mengungkap dan mengatasi ancaman baru. Namun, penyerang sering selangkah lebih maju. Oleh karena itu, penting untuk mengamankan akses administrator ke server Linux khusus, yang tidak digunakan untuk tugas sehari-hari.

Akses administrator di berbagai lapisan

Protokol Secure Shell (SSH) paling umum mengelola server Linux. SSH menyediakan terowongan terenkripsi antara server dan klien, sehingga kata sandi dan perintah sensitif dilindungi. Meskipun protokol SSH tidak pasti dalam versi saat ini, keamanan dapat ditingkatkan dengan memperluas konfigurasi default. Internet Assigned Numbers Authority (IANA), yang memiliki fungsi akuntan pada pendaftaran tertentu dan mengalokasikan port protokol SSH 22. Port 22 adalah protokol jaringan yang paling banyak dipindai ketiga di Internet. Bot dan pemindai otomatis mencari server yang memiliki port 22 terbuka dan kemudian mencoba serangan brute force pada login SSH. Serangan dapat dikurangi dengan tiga cara.

1 . Ubah port SSH

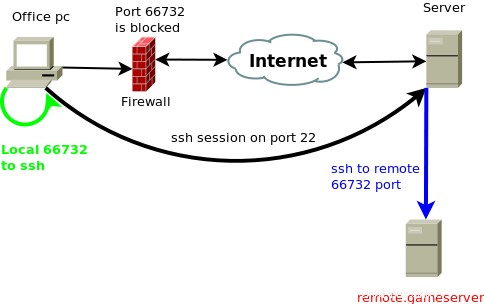

Dengan hanya mengubah port, akan sulit bagi daemon SSH untuk mencari kerentanan di “tempat yang tepat.” Jika Anda memilih "port non-standar", jumlah upaya login brute-force akan sangat berkurang. Secara umum, bot dan pemindai bekerja dengan resistensi dan upaya terendah. Ini berarti bot otomatis tidak membuang waktu untuk memindai semua 65.000 port Transmission Control Protocol (TCP) karena bot tersebut mengetahui bahwa ada ribuan server lain tempat daemon SSH “mendengarkan” pada port 22.

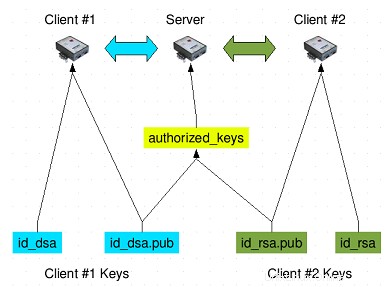

2. Gunakan kunci SSH

Metode kriptografi asimetris tampak rumit pada pandangan pertama, tetapi biasanya ada di dalam standar distribusi Linux dan ada instruksi bagus untuk membuat penambahan kunci SSH. Kunci SSH modern menggunakan kriptografi asimetris untuk mengamankan dan menandatangani kunci digital. Tujuannya adalah transmisi dan identifikasi data terenkripsi. Pengguna harus menggunakan kunci SSH dan segera menonaktifkan login tanpa kunci SSH. Karena hanya pengguna yang dapat mengidentifikasi dengan kunci yang sesuai, tindakan ini mencegah serangan brute force. Karena kunci tersebut secara teoritis juga dapat dicuri, pengguna harus menggunakan kata sandi yang sangat aman untuk kunci pribadi mereka.

3. Menerapkan ACL

Ukuran lain untuk sangat mengurangi serangan brute force adalah daftar kontrol akses. ACL adalah persetujuan yang terikat pada objek tertentu – di sini server. Pengguna dapat menggunakan firewall stateful untuk membatasi akses SSH ke IP tertentu dan menolak akses ke semua alamat Internet lainnya. Misalnya, bot dan pemindai otomatis tidak dapat lagi terhubung ke server pengguna. Untuk mengoptimalkan keamanan, ACL harus diterapkan tidak hanya pada protokol SSH, tetapi juga pada semua layanan lain yang relevan.

Untuk akses administrator aman maksimum, semua tindakan harus diterapkan secara bersamaan, karena suplemen tunggal tidak dapat mencegah serangan brute force. Jika pengguna hanya mengubah port SSH ke "port non-standar", upaya login brute force tidak dicegah, karena port yang diubah dan port baru juga dapat ditemukan. Bahkan penggunaan ACL saja tidak mengamankan proses otentikasi dengan sendirinya. Pakar keamanan menggunakan konsep keamanan multi-level, di mana beberapa lapisan keamanan ditumpuk bersama untuk mencapai cakupan terbaik.