Wireshark (sebelumnya Ethereal) adalah FOSS (perangkat lunak sumber terbuka dan gratis) untuk penganalisis protokol jaringan. Seseorang dapat menggunakannya untuk memecahkan masalah jaringan, menganalisis protokol komunikasi seperti TCP, DNS, HTTP dll. Ada banyak fitur yang membuat Wireshark berbeda dari banyak rekan-rekannya:

- Pengambilan paket secara real-time dan analisis offline.

- Detail paket dalam format yang dapat dibaca manusia.

- Aturan pewarnaan untuk paket.

Apa yang akan kita bahas?

Dalam panduan ini, kita akan mempelajari “Cara menggunakan Wireshark untuk menangkap dan menganalisis paket”. Kami menggunakan Kali Linux sebagai sistem operasi dasar untuk panduan ini. Mari kita mulai sekarang.

Menangkap Paket dengan Wireshark

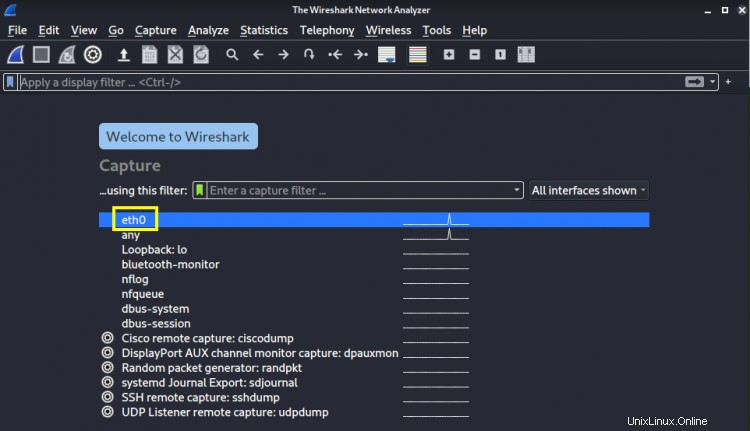

Setelah meluncurkan Wireshark, Anda akan melihat daftar perangkat untuk mengambil paket.

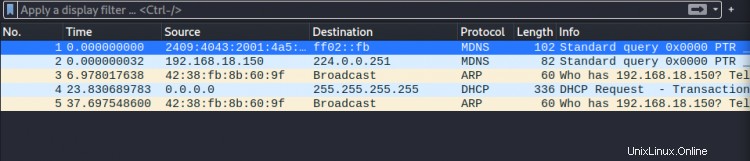

Pilih perangkat untuk mulai menangkap paket dengan mengklik dua kali namanya. Mari kita pilih antarmuka 'eth01' dalam kasus kita. Seperti yang Anda lihat setelah memilih perangkat, beberapa paket mulai muncul di layar.

Dalam mode promiscuous, Wireshark juga akan menampilkan paket selain yang ditujukan ke antarmuka jaringan kami. Mode ini diaktifkan secara default, jika tidak, Anda dapat membuka ' Tangkap>

Opsi' dan tandai “Aktifkan mode promiscuous di semua antarmuka” kotak centang (di bagian bawah jendela).

Untuk berhenti menangkap lalu lintas, tekan ikon kotak merah di sisi kiri atas jendela . Jika Anda ingin memeriksa tangkapan Anda nanti, Anda cukup menyimpannya dengan mengeklik ' File> Simpan'. Demikian pula, Anda dapat mengunduh file tangkapan dan membukanya untuk diperiksa dengan mengeklik ‘File> Buka’ . Temukan file Anda dan buka.

Pengodean Warna Wireshark

Wireshark menggunakan skema warna yang berbeda untuk menunjukkan jenis lalu lintas yang berbeda. Untuk misalnya warna biru muda digunakan untuk UDP, ungu untuk TCP dan hitam untuk paket yang error. Untuk melihat arti dan memodifikasi warna-warna ini, buka ' Tampilan> Aturan Mewarnai ' .

Pemfilteran Paket dengan Wireshark

Wireshark memiliki fitur pemfilteran untuk memfilter lalu lintas yang sesuai dengan minat Anda. Cara termudah untuk menggunakan fitur ini adalah dengan menggunakan bilah pencarian yang terletak di bagian atas daftar paket atau tabel yang menggambarkan ringkasan lalu lintas seperti yang ditunjukkan di bawah ini. Untuk misalnya jika Anda ingin memfilter lalu lintas 'TCP', masukkan TCP di bilah pencarian. Kita akan melihat proses ini nanti dalam tutorial ini.

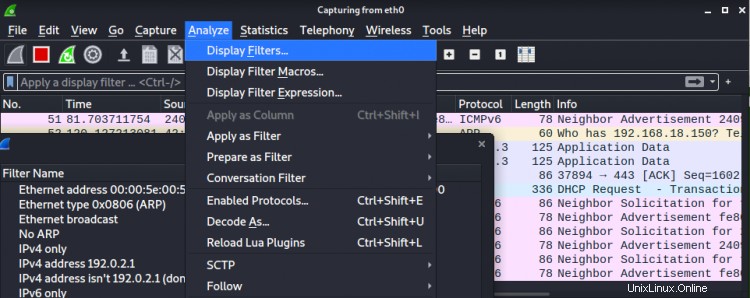

Wireshark juga menyertakan filter default di bagian 'Analisis> Filter Tampilan'. Anda dapat memilih salah satu dari sini dan juga dapat menyimpan filter khusus Anda di sini untuk masa mendatang.

Selain memfilter lalu lintas, Anda juga dapat melihat percakapan TCP lengkap antara klien dan server . Untuk ini, klik kanan sebuah paket dan tekan ‘Ikuti> TCP Stream’ pilihan. Saat Anda menutup jendela ini, filter akan otomatis muncul di bilah pencarian filter.

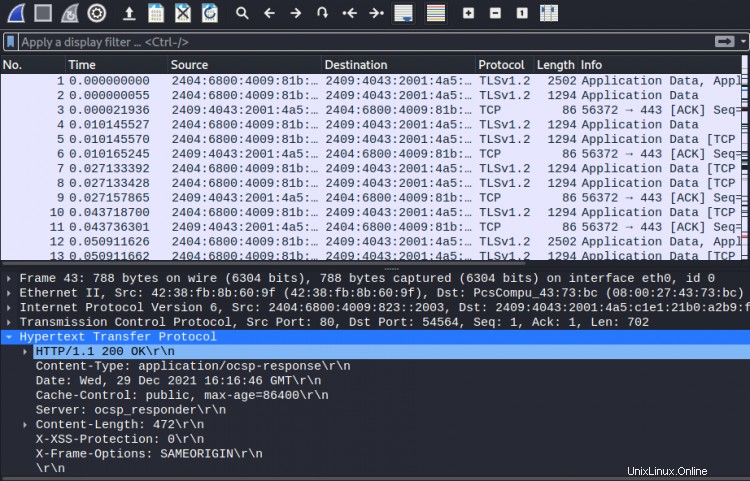

Inspeksi Paket dengan Wireshark

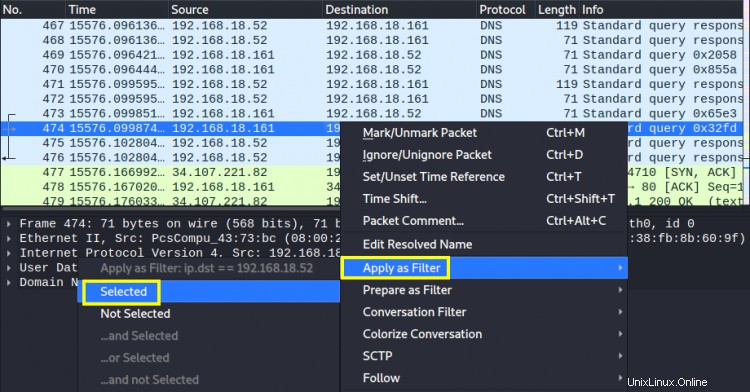

Pada tabel yang menggambarkan ringkasan lalu lintas, klik paket untuk melihat berbagai detailnya. Berikut adalah cara lain untuk membuat filter khusus. Saat Anda mengklik kanan pada detail apa pun, Anda akan melihat opsi 'Terapkan sebagai Filter' dan submenunya. Pilih submenu apa saja untuk membuat filter itu:

Tes Drive Wireshark

Sekarang mari kita ambil contoh praktis untuk menangkap dan memeriksa lalu lintas pada antarmuka jaringan menggunakan Wireshark. Dalam kasus kami, kami telah menginstal Wireshark di Kali Linux dan berinteraksi dengan antarmuka ethernet 'eth0'. Sekarang lakukan langkah-langkah berikut:

1. Setelah meluncurkan Wireshark, pilih antarmuka dari daftar perangkat di halaman awal. Klik ikon biru di bilah kiri atas atau klik dua kali nama antarmuka untuk memulai pengambilan.

2. Sekarang mulai browser web dan buka halaman web seperti ‘www.howtoforge.com’ . Setelah halaman dimuat, hentikan pengambilan dengan menekan ikon merah di dekat tombol mulai.

3. Jendela pengambilan sekarang memiliki semua paket yang ditransfer dari dan ke sistem Anda. Berbagai jenis lalu lintas ditampilkan dalam kode warna yang berbeda seperti biru, hitam, kuning muda, dll.

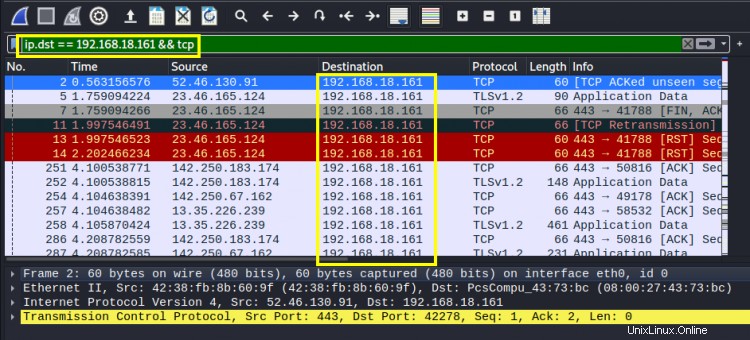

4. Jika Anda mencari paket protokol tertentu seperti TCP, gunakan bilah filter untuk memfilter koneksi tersebut. Ada banyak proses latar belakang yang berjalan pada sistem yang menggunakan akses jaringan dan dengan demikian bertukar paket dengan jaringan luar. Kami dapat memfilter paket yang ditujukan ke sistem kami menggunakan fungsi penyaringan Wireshark. Untuk misalnya untuk memfilter paket TCP yang ditujukan ke sistem kami, gunakan filter:

ip.dst ==‘your_system_ip’ &&tcp

Ganti label 'your_system_ip' dengan IP sistem Anda. Dalam kasus kami, ini adalah 192.168.18.161. Sekarang mari kita lihat isi dari paket-paket ini, klik kanan pada paket apa pun, dan dari daftar opsi pergi ke: ‘Follow -> Follow TCP Stream’ . Jendela baru akan terlihat mirip dengan jendela yang ditunjukkan di bawah ini:

Jika Anda tidak dapat menggunakan Wireshark untuk koneksi jaringan waktu nyata, Anda juga dapat menggunakan file jejak paket yang diunduh.

Kesimpulan

Wireshark adalah alat yang sangat penting untuk menganalisis apa yang terjadi di jaringan Anda. Ini telah mendapat penerimaan luas di antara berbagai sektor TI seperti lembaga pemerintah, organisasi komersial dan lembaga pendidikan. Saat memecahkan masalah jaringan, inspeksi paket adalah langkah yang sangat penting dan Wireshark memainkan peran penting di sini. Ini telah menjadi standar industri untuk menganalisis lalu lintas jaringan.