Salah satu kunci dari sistem operasi apa pun adalah firewall yang dikonfigurasi dengan benar untuk keamanan sistem yang lengkap. UFW (Uncomplicated Firewall) diinstal pada sistem operasi Ubuntu default; namun, itu tidak diaktifkan. Salah satu manfaat besar UFW adalah kesederhanaannya, baris perintah yang mudah digunakan dan mudah digunakan, menjadikannya bagus untuk pemula di Linux hingga pengguna yang paling mahir.

Dalam tutorial berikut, Anda akan belajar menginstal dan menyiapkan UFW Firewall di Desktop atau Server Focal Fossa Ubuntu 20.04 LTS menggunakan terminal perintah.

Prasyarat

- OS yang Disarankan: Ubuntu 20.04

- Akun pengguna: Akun pengguna dengan sudo atau akses root.

Perbarui Sistem Operasi

Perbarui Ubuntu . Anda sistem operasi untuk memastikan semua paket yang ada mutakhir:

sudo apt update && sudo apt upgrade -yTutorial akan menggunakan perintah sudo dan dengan asumsi Anda memiliki status sudo .

Untuk memverifikasi status sudo di akun Anda:

sudo whoamiContoh keluaran yang menunjukkan status sudo:

[joshua@ubuntu ~]$ sudo whoami

rootUntuk mengatur akun sudo yang ada atau baru, kunjungi tutorial kami di Cara Menambahkan Pengguna ke Sudoers di Ubuntu .

Untuk menggunakan akun root , gunakan perintah berikut dengan kata sandi root untuk masuk.

suCara Mengaktifkan, Menginstal, atau Menghapus UFW

Langkah pertama dalam menyiapkan firewall UFW adalah mengaktifkan firewall.

sudo ufw enableContoh keluaran:

Firewall is active and enabled on system startupSecara default, semua lalu lintas masuk diblokir secara otomatis, dan semua keluar diizinkan setelah firewall aktif. Ini akan langsung melindungi sistem Anda dengan menghentikan siapa pun agar tidak terhubung dari jarak jauh ke sistem Anda.

Jika UFW telah dihapus sebelumnya, dan Anda ingin menginstal ulang firewall menggunakan perintah berikut.

sudo apt install ufw -ySelanjutnya, verifikasi status UFW untuk memastikannya aktif dan tanpa error.

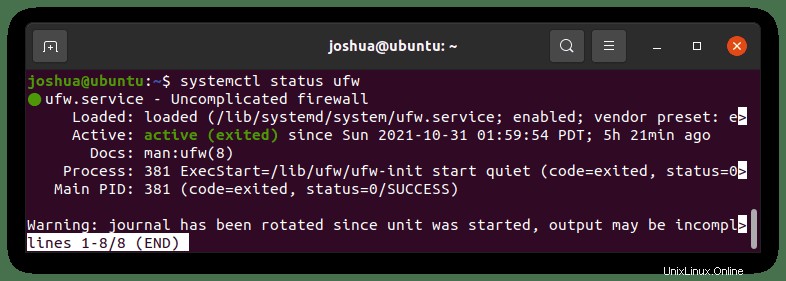

sudo systemctl status ufwContoh keluaran:

Di masa mendatang, jika Anda perlu menonaktifkan UFW untuk sementara waktu, gunakan perintah berikut.

sudo ufw disableUntuk menghapus UFW sama sekali dari sistem Ubuntu Anda.

sudo apt autoremove ufw --purgeJangan hapus UFW kecuali Anda memiliki opsi yang solid atau tahu cara menggunakan IPTables, terutama saat menjalankan lingkungan server yang terhubung ke publik. Ini akan menjadi bencana.

Cara Memeriksa Status UFW

Setelah UFW diaktifkan, lihat status aturan firewall dan apa yang aktif gunakan yang berikut ini.

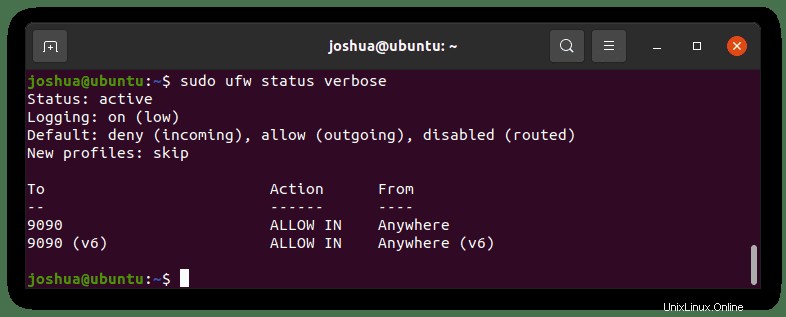

sudo ufw status verboseContoh keluaran:

Contoh di atas menggunakan flag verbose, dan opsi alternatifnya adalah membuat daftar aturan dalam urutan angka, yang nantinya jauh lebih mudah dikelola saat menghapus aturan.

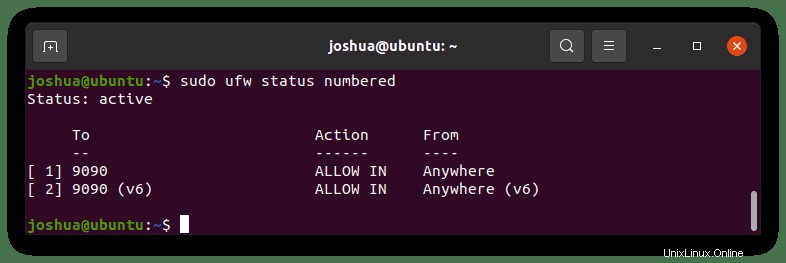

sudo ufw status numberedContoh keluaran:

Anda sekarang memiliki [ 1], [ ] label nomor pada aturan UFW Anda untuk identifikasi seperti yang ada pada output di atas.

Cara menyetel Kebijakan Default UFW

Kebijakan default firewall UFW adalah menolak semua koneksi masuk dan hanya mengizinkan koneksi keluar ke sistem. Biasanya cara default yang paling aman tanpa seorang pun dapat mencapai server Anda kecuali Anda mengizinkan alamat/rentang IP, program, port, atau kombinasi semuanya. Sistem Anda, secara default, dapat mengakses bagian luar, yang tidak boleh Anda sesuaikan kecuali Anda memiliki persyaratan keamanan khusus.

Sebagai referensi, kebijakan firewall UFW default dapat ditemukan di lokasi /etc/default/ufw .

Untuk menyesuaikan aturan dengan mengetikkan perintah berikut:

Untuk menolak semua koneksi masuk:

sudo ufw default deny incomingUntuk mengizinkan semua koneksi keluar:

sudo ufw default allow outgoingIni sudah ditetapkan sebagai aturan default saat diaktifkan, tetapi Anda dapat menggunakan prinsip yang sama untuk mengubahnya agar sesuai dengan tujuan Anda.

Misalnya, semua komunikasi masuk diblokir secara default, tetapi Anda ingin semua komunikasi keluar diblokir dan hanya mengizinkan koneksi keluar yang disetujui, lalu gunakan perintah berikut.

Untuk memblokir semua koneksi keluar:

sudo ufw default deny outgoingIni adalah tindakan ekstrim; memblokir koneksi masuk biasanya cukup untuk server dan desktop rata-rata, tetapi lingkungan tertentu dapat mengambil manfaat dari tindakan pencegahan keamanan ekstra. Kelemahannya adalah Anda harus menjalankan semua koneksi keluar, yang dapat memakan waktu, terus-menerus menetapkan aturan baru.

Cara melihat Profil Aplikasi UFW

Untuk menampilkan semua profil aplikasi, Anda dapat melakukannya dengan mengetik berikut ini.

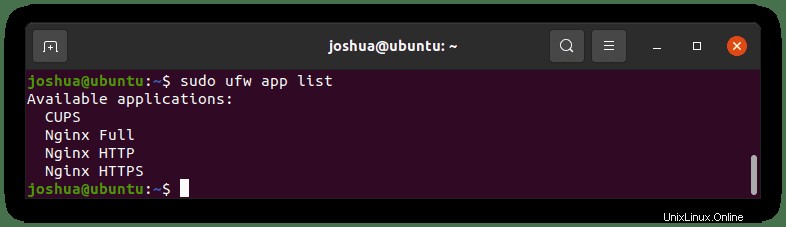

sudo ufw app listContoh keluaran:

Di atas hanyalah sebuah contoh, dan setiap orang akan memiliki daftar yang berbeda karena tidak ada yang menginstal aplikasi yang sama.

Fitur praktis dari profil aplikasi adalah mencari tahu lebih banyak tentang layanan yang tercantum dalam daftar aplikasi UFW.

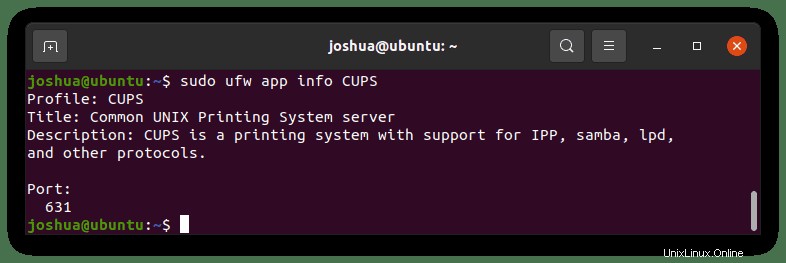

Untuk melakukannya, ketik perintah berikut untuk menemukan informasi lebih lanjut tentang profil yang ada.

sudo ufw app info CUPSContoh keluaran:

Seperti di atas, hasil cetakan deskripsi umum aplikasi dan port yang digunakannya. Ini adalah fitur yang berguna saat Anda menyelidiki port yang terbuka dan tidak yakin dengan aplikasi apa yang terkait dengannya dan apa yang dilakukan aplikasi tersebut.

Cara Mengaktifkan IPv6 di UFW

Jika sistem Ubuntu Anda dikonfigurasi dengan IPv6, Anda perlu memastikan UFW dikonfigurasi dengan dukungan IPv6 dan IPv4. Secara default, ini harus diaktifkan secara otomatis; namun, Anda harus memeriksa dan, jika perlu, memodifikasinya. Anda dapat melakukan ini sebagai berikut.

Buka file firewall UFW default.

sudo nano /etc/default/ufwSesuaikan baris berikut menjadi ya jika tidak disetel.

IPV6=yesCTRL+O untuk menyimpan perubahan baru pada file, lalu tekan CTRL+X untuk keluar dari file.

Sekarang restart layanan firewall UFW untuk mengaktifkan perubahan.

sudo systemctl restart ufwCara Mengizinkan Koneksi SSH UFW

Secara default, UFW tidak mengizinkan koneksi SSH. Jika Anda telah mengaktifkan firewall dari jarak jauh, Anda akan menyadari bahwa diri Anda terkunci.

Untuk memperbaikinya, Anda perlu mengatur konfigurasi SSH berikut sebelum mengaktifkan firewall UFW, terutama jika terhubung ke server jauh.

Pertama, aktifkan profil aplikasi SSH.

sudo ufw allow sshJika Anda telah menyiapkan port mendengarkan khusus untuk koneksi SSH selain port default 22, misalnya port 3541, Anda akan membuka port pada firewall UFW dengan mengetikkan yang berikut ini.

sudo ufw allow 3541/tcpJika Anda ingin memblokir semua koneksi SSH atau mengubah port dan memblokir yang lama.

Untuk memblokir semua koneksi SSH (Pastikan akses lokal memungkinkan) , gunakan perintah berikut.

sudo ufw deny ssh/tcpJika mengubah port SSH khusus, buka port baru dan tutup yang sudah ada; contoh tutorialnya adalah port 3541.

sudo ufw deny 3541/tcp Cara Mengaktifkan Port UFW

Dengan UFW, Anda dapat membuka port tertentu di firewall untuk mengizinkan koneksi yang ditentukan untuk aplikasi tertentu. Anda dapat mengatur aturan khusus untuk aplikasi. Contoh yang sangat baik dari aturan ini adalah menyiapkan server web yang mendengarkan pada port 80 (HTTP) dan 443 (HTTPS) secara default.

Izinkan Port HTTP 80

Izinkan menurut profil aplikasi:

sudo ufw allow 'Nginx HTTP'Izinkan menurut nama layanan:

sudo ufw allow httpIzinkan menurut nomor port:

sudo ufw allow 80/tcpIzinkan Port HTTPS 443

Izinkan menurut profil aplikasi:

sudo ufw allow 'Nginx HTTPS'Izinkan menurut nama layanan:

sudo ufw allow httpsIzinkan menurut nomor port:

sudo ufw allow 443/tcpCatatan, Anda dapat mengaktifkan semua aturan bersama-sama secara default dengan menggunakan perintah berikut.

sudo ufw allow 'Nginx Full'UFW Izinkan Rentang Port

UFW dapat mengizinkan akses ke rentang port. Catatan, saat membuka rentang port, Anda harus mengidentifikasi protokol port.

Izinkan rentang port dengan TCP &UDP:

sudo ufw allow 6500:6800/tcp

sudo ufw allow 6500:6800/udpAtau, Anda dapat mengizinkan beberapa port dalam satu klik, tetapi mengizinkan rentang mungkin lebih mudah diakses seperti di atas.

sudo ufw allow 6500, 6501, 6505, 6509/tcp

sudo ufw allow 6500, 6501, 6505, 6509/udpCara Mengizinkan Koneksi Jarak Jauh di UFW

UFW Izinkan Alamat IP Tertentu

Misalnya, untuk mengizinkan alamat IP tertentu, Anda berada di jaringan internal dan memerlukan sistem untuk berkomunikasi bersama, gunakan perintah berikut.

sudo ufw allow from 192.168.55.131UFW Izinkan Alamat IP Tertentu pada Port Tertentu

Untuk mengaktifkan IP agar terhubung ke sistem Anda pada port yang ditentukan (contoh port “3900”) , ketik berikut ini.

sudo ufw allow from 192.168.55.131 to any port 3900Izinkan Koneksi Subnet ke Port Tertentu

Jika Anda memerlukan seluruh rentang koneksi dari subnet rentang IP ke port tertentu, Anda dapat mengaktifkannya dengan membuat aturan berikut.

sudo ufw allow from 192.168.1.0/24 to any port 3900Ini akan memungkinkan semua alamat IP dari 192.168.1.1 hingga 192.168.1.254 terhubung ke port 3900.

Izinkan Antarmuka Jaringan Tertentu

Misalnya, izinkan koneksi ke antarmuka jaringan tertentu, “eth2” ke port 3900 yang ditentukan. Anda dapat melakukannya dengan membuat aturan berikut.

sudo ufw allow in on eth2 to any port 3900Cara Menolak Koneksi Jarak Jauh di UFW

Sesuai dengan kebijakan penyiapan default UFW, saat dipasang, semua koneksi masuk disetel ke “deny.” Ini menolak semua lalu lintas masuk kecuali Anda membuat aturan untuk mengizinkan koneksi masuk.

Namun, Anda telah memperhatikan di log Anda alamat IP tertentu yang terus menyerang Anda. Blokir dengan yang berikut ini.

sudo ufw deny from 203.13.56.121Seorang peretas menggunakan beberapa alamat IP dari subnet yang sama yang mencoba meretas Anda. Buat yang berikut ini untuk diblokir.

sudo ufw deny from 203.13.56.121/24Anda dapat membuat aturan khusus jika Anda ingin menolak akses ke port tertentu. Ketik contoh berikut.

sudo ufw deny from 203.13.56.121/24 to any port 80

sudo ufw deny from 203.13.56.121/24 to any port 443Cara Menghapus Aturan UFW

Anda telah membuat dan menolak aturan, tetapi Anda harus menghapusnya karena Anda tidak lagi membutuhkannya. Ini dapat dicapai dengan dua cara berbeda.

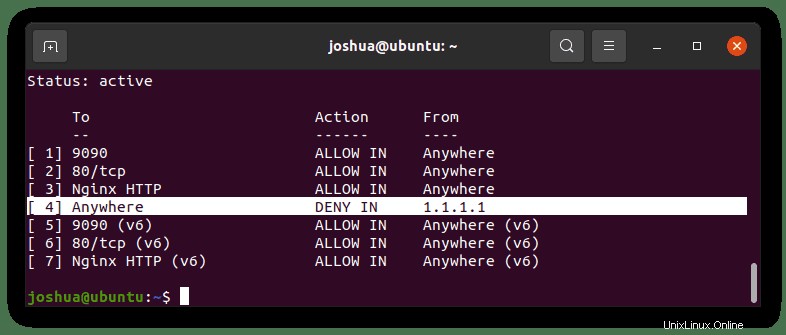

Pertama, untuk menghapus aturan UFW menggunakan nomor aturan, Anda harus mencantumkan nomor aturan dengan mengetikkan yang berikut ini.

sudo ufw status numberedContoh keluaran:

Contoh akan menghapus aturan keempat untuk Alamat IP 1.1.1.1 yang disorot di atas.

Ketik yang berikut di terminal Anda.

sudo ufw delete 1Kedua, Anda dapat menghapus aturan UFW dengan menggunakan aturan itu sendiri.

sudo ufw delete allow 80/tcpKetika aturan dihapus dan berhasil, Anda akan mendapatkan output berikut.

Rule deleted

Rule deleted (v6)Cara Mengakses dan Melihat Log UFW

Secara default, pencatatan UFW diatur ke rendah. Ini bagus untuk sebagian besar sistem desktop. Namun, server mungkin memerlukan tingkat logging yang lebih tinggi.

Untuk menyetel pencatatan UFW ke rendah (Default):

sudo ufw logging lowUntuk menyetel logging UFW ke medium:

sudo ufw logging mediumUntuk menyetel logging UFW ke tinggi:

sudo ufw logging highOpsi terakhir adalah menonaktifkan logging sama sekali, pastikan Anda puas dengan ini dan tidak memerlukan pemeriksaan log.

sudo ufw logging offUntuk melihat log UFW, log disimpan di lokasi default /var/log/ufw.log .

Cara mudah dan cepat untuk melihat log langsung adalah dengan menggunakan perintah tail.

sudo ufw tail -f /var/log/ufw.log

Atau, Anda dapat mencetak sejumlah baris terbaru dengan -n

sudo ufw tail /var/log/ufw.log -n 30Ini akan mencetak 30 baris terakhir dari log. Anda dapat menyempurnakan lebih lanjut dengan GREP dan perintah pengurutan lainnya.

Cara Menguji Aturan UFW

Sistem yang sangat kritis, opsi yang bagus saat bermain-main dengan setelan firewall, dapat menambahkan –tanda lari kering . Ini memungkinkan melihat contoh perubahan yang akan terjadi tetapi tidak memprosesnya.

sudo ufw --dry-run enableUntuk menonaktifkan –tanda lari kering , gunakan perintah berikut.

sudo ufw --dry-run disableCara Menyetel Ulang Aturan UFW

Untuk menyetel ulang firewall Anda kembali ke keadaan semula dengan semua yang masuk diblokir dan disetel keluar untuk diizinkan, ketik perintah berikut untuk menyetel ulang.

sudo ufw resetKonfirmasi reset, masukkan berikut ini:

sudo ufw statusOutputnya harus:

Status: inactive Dengan pengaturan ulang firewall UFW, Anda sekarang perlu mengaktifkan kembali firewall dan memulai seluruh proses penambahan aturan. Perintah reset harus digunakan dengan hemat jika memungkinkan.

Cara menemukan Semua Port Terbuka (Pemeriksaan Keamanan)

Kebanyakan sistem tidak menyadari bahwa mereka dapat membuka port. Di zaman setiap alamat IP di Internet dipindai setiap hari, sangat penting untuk melihat apa yang terjadi di balik layar.

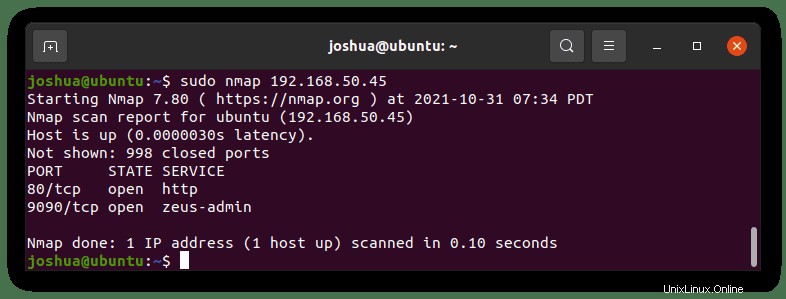

Pilihan terbaik adalah menginstal Nmap, kemudian, menggunakan aplikasi terkenal ini, buat daftar port yang terbuka.

sudo apt install nmapSelanjutnya, temukan alamat IP internal sistem.

hostname -IContoh keluaran:

192.168.50.45Sekarang gunakan perintah Nmap berikut dengan alamat IP server.

sudo nmap 192.168.50.45Contoh keluaran:

Seperti di atas, port 9090 dan 80 terbuka. Sebelum Anda memblokir port, selidiki terlebih dahulu apakah port tersebut jika Anda tidak yakin.

Dari titik ini, Anda dapat membuat aturan UFW khusus yang telah Anda pelajari di tutorial untuk menutup atau membatasi port yang terbuka.