Dalam panduan ini, kami akan mengonfigurasi klien LDAP untuk menggunakan mekanisme otentikasi LDAP untuk akses masuk. Panduan ini telah diuji pada server Ubuntu 16.04 dan Debian 8. Juga, panduan ini harus bekerja pada distribusi Ubuntu dan Debian lainnya.

Dengan asumsi Anda memiliki server LDAP yang berfungsi,

BACA: Panduan langkah demi langkah untuk menyiapkan Server OpenLDAP di CentOS 7 / RHEL 7

BACA :Panduan langkah demi langkah untuk menyiapkan Server OpenLDAP di Ubuntu 16.04 / Debian 8

Instal Klien LDAP:

Instal paket klien LDAP yang diperlukan.

$ sudo apt-get update $ sudo apt-get -y install libnss-ldap libpam-ldap ldap-utils nscd

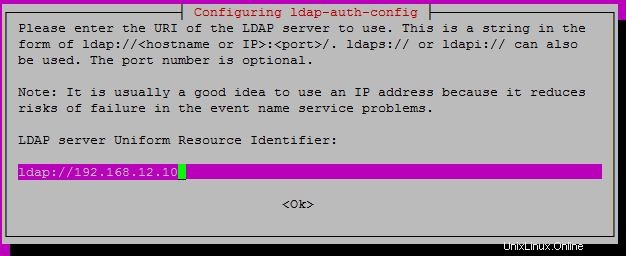

Selama penginstalan, penginstal paket akan menanyakan berbagai pertanyaan kepada Anda. Masukkan nilai sesuai dengan lingkungan Anda.

Pada layar pertama, masukkan detail server LDAP. Ganti “192.168.12.10” dengan alamat IP atau nama host server LDAP Anda.

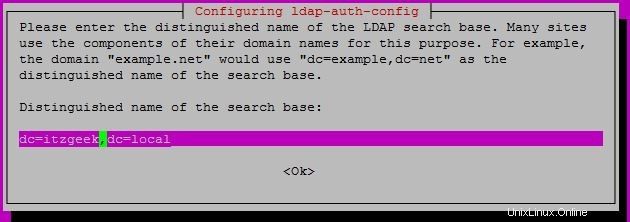

Sekarang, masukkan DN (Nama Domain) dari basis pencarian LDAP. Dalam kasus saya, ini adalah dc=itzgeek,dc=local .

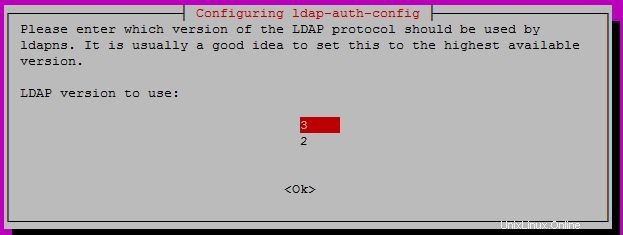

Pilih versi LDAP yang akan digunakan; server LDAP Anda harus mendukung versi ini. Server LDAP saya mendukung protokol v3.

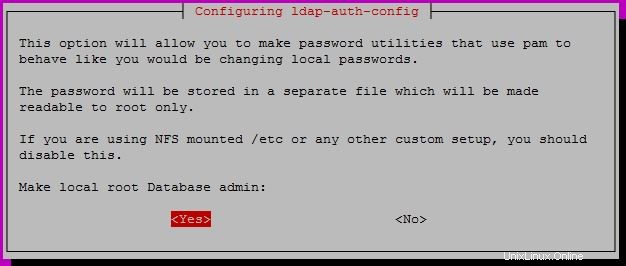

Terserah Anda untuk memutuskan apakah akun administratif LDAP dapat bertindak sebagai root lokal. Dalam kasus saya, saya tidak memiliki masalah untuk membuat admin LDAP menjadi root dari mesin lokal.

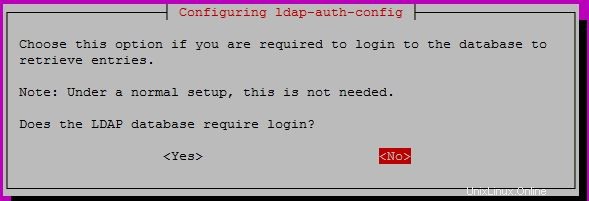

Pilih Tidak untuk permintaan berikut.

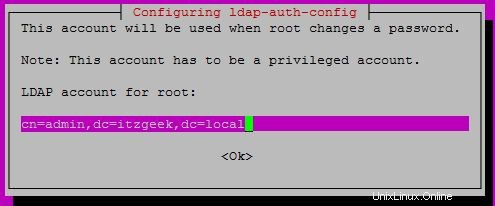

Masukkan detail akun administratif LDAP.

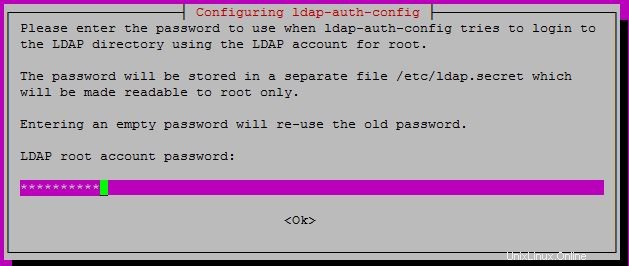

Masukkan kata sandi akun administratif LDAP.

Konfigurasikan autentikasi:

Pemasang melakukan sebagian besar konfigurasi berdasarkan masukan kami yang diberikan di bagian sebelumnya. Namun, masih ada beberapa perubahan yang diperlukan agar autentikasi LDAP berfungsi.

Konfigurasi nsswitch.conf untuk bekerja dengan LDAP.

$ sudo vi /etc/nsswitch.conf

Perbarui baris di bawah ini seperti di bawah ini.

passwd: compat ldap group: compat ldap shadow: compat ldap

Opsional:Jika Anda ingin direktori home pengguna dibuat secara otomatis, lakukan hal berikut.

$ sudo vi /etc/pam.d/common-session

Tambahkan baris di bawah ini pada file di atas.

session required pam_mkhomedir.so skel=/etc/skel umask=077

Mulai ulang nscd layanan.

$ sudo service nscd restart

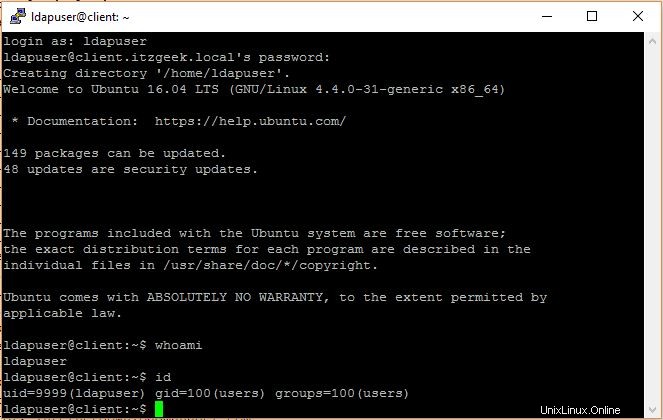

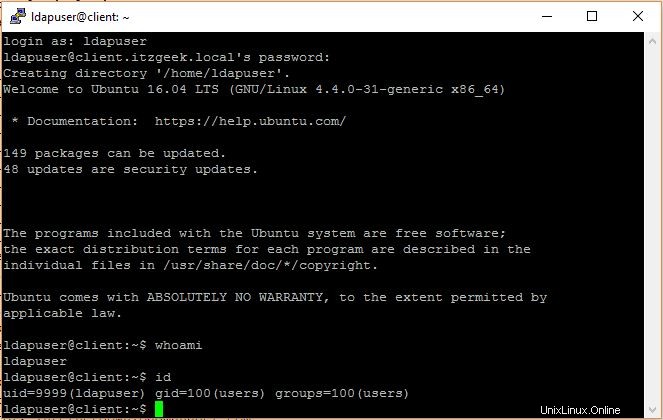

Verifikasi Login LDAP:

Gunakan getent perintah untuk mendapatkan entri LDAP dari server LDAP.

$ getent passwd ldapuser ldapuser:x:9999:100:Test LdapUser:/home/ldapuser:/bin/bash

Tangkapan layar:

Untuk memverifikasi LDAP, masuk menggunakan pengguna LDAP “ldapuser ” pada mesin klien.

Itu saja.