Let's Encrypt adalah otoritas sertifikat gratis, otomatis, dan terbuka yang dikembangkan oleh Internet Security Research Group (ISRG) yang menyediakan sertifikat SSL gratis.

Sertifikat yang dikeluarkan oleh Let's Encrypt dipercaya oleh semua browser utama dan berlaku selama 90 hari sejak tanggal penerbitan.

Tutorial ini menunjukkan cara menginstal sertifikat SSL Let's Encrypt gratis di Debian 10, Buster yang menjalankan Nginx sebagai server web. Kami juga akan menunjukkan cara mengonfigurasi Nginx untuk menggunakan sertifikat SSL dan mengaktifkan HTTP/2.

Prasyarat #

Pastikan prasyarat berikut terpenuhi sebelum melanjutkan dengan panduan:

- Masuk sebagai root atau pengguna dengan hak istimewa sudo.

- Domain yang ingin Anda dapatkan sertifikat SSLnya harus mengarah ke IP server publik Anda. Kami akan menggunakan

example.com. - Nginx terpasang.

Menginstal Certbot #

Kami akan menggunakan alat certbot untuk mendapatkan dan memperbarui sertifikat.

Certbot adalah alat berfitur lengkap dan mudah digunakan yang mengotomatiskan tugas untuk memperoleh dan memperbarui sertifikat SSL Let's Encrypt dan mengonfigurasi server web untuk menggunakan sertifikat.

Paket certbot disertakan dalam repositori default Debian. Jalankan perintah berikut untuk menginstal certbot:

sudo apt updatesudo apt install certbot

Membuat Grup Dh (Diffie-Hellman) #

Diffie–Hellman key exchange (DH) adalah metode pertukaran kunci kriptografi dengan aman melalui saluran komunikasi yang tidak aman.

Kami akan membuat set parameter DH 2048 bit baru untuk memperkuat keamanan:

sudo openssl dhparam -out /etc/ssl/certs/dhparam.pem 2048Anda juga dapat mengubah ukuran hingga 4096 bit, tetapi pembuatannya mungkin memerlukan waktu lebih dari 30 menit, bergantung pada entropi sistem.

Mendapatkan sertifikat SSL Let's Encrypt #

Untuk mendapatkan sertifikat SSL untuk domain, kita akan menggunakan plugin Webroot. Ia bekerja dengan membuat file sementara untuk memvalidasi domain yang diminta di ${webroot-path}/.well-known/acme-challenge direktori. Server Let's Encrypt membuat permintaan HTTP ke file sementara untuk memvalidasi bahwa domain yang diminta diselesaikan ke server tempat certbot berjalan.

Kami akan memetakan semua permintaan HTTP untuk .well-known/acme-challenge ke satu direktori, /var/lib/letsencrypt .

Jalankan perintah berikut untuk membuat direktori dan membuatnya dapat ditulis untuk server Nginx:

sudo mkdir -p /var/lib/letsencrypt/.well-knownsudo chgrp www-data /var/lib/letsencryptsudo chmod g+s /var/lib/letsencrypt

Untuk menghindari duplikasi kode, kami akan membuat dua cuplikan yang akan disertakan di semua file blok server Nginx.

Buka editor teks Anda dan buat cuplikan pertama, letsencrypt.conf :

sudo nano /etc/nginx/snippets/letsencrypt.conflocation ^~ /.well-known/acme-challenge/ {

allow all;

root /var/lib/letsencrypt/;

default_type "text/plain";

try_files $uri =404;

}

Cuplikan kedua ssl.conf menyertakan chipper yang direkomendasikan oleh Mozilla, mengaktifkan OCSP Stapling, HTTP Strict Transport Security (HSTS), dan menerapkan beberapa header HTTP yang berfokus pada keamanan.

sudo nano /etc/nginx/snippets/ssl.confssl_dhparam /etc/ssl/certs/dhparam.pem;

ssl_session_timeout 1d;

ssl_session_cache shared:SSL:10m;

ssl_session_tickets off;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384;

ssl_prefer_server_ciphers off;

ssl_stapling on;

ssl_stapling_verify on;

resolver 8.8.8.8 8.8.4.4 valid=300s;

resolver_timeout 30s;

add_header Strict-Transport-Security "max-age=63072000" always;

add_header X-Frame-Options SAMEORIGIN;

add_header X-Content-Type-Options nosniff;

Setelah selesai, buka blockfile server domain dan sertakan letsencrypt.conf cuplikan seperti yang ditunjukkan di bawah ini:

sudo nano /etc/nginx/sites-available/example.com.confserver {

listen 80;

server_name example.com www.example.com;

include snippets/letsencrypt.conf;

}

Buat tautan simbolis ke sites-enabled direktori untuk mengaktifkan blok server domain:

sudo ln -s /etc/nginx/sites-available/example.com.conf /etc/nginx/sites-enabled/Mulai ulang layanan Nginx agar perubahan diterapkan:

sudo systemctl restart nginxAnda sekarang siap untuk mendapatkan file sertifikat SSL dengan menjalankan perintah berikut:

sudo certbot certonly --agree-tos --email admin@example.com --webroot -w /var/lib/letsencrypt/ -d example.com -d www.example.comJika sertifikat SSL berhasil diperoleh, pesan berikut akan dicetak pada terminal Anda:

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/example.com/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/example.com/privkey.pem

Your cert will expire on 2020-02-22. To obtain a new or tweaked

version of this certificate in the future, simply run certbot

again. To non-interactively renew *all* of your certificates, run

"certbot renew"

- If you like Certbot, please consider supporting our work by:

Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate

Donating to EFF: https://eff.org/donate-le

Edit blok server domain dan sertakan file sertifikat SSL sebagai berikut:

sudo nano /etc/nginx/sites-available/example.com.confserver {

listen 80;

server_name www.example.com example.com;

include snippets/letsencrypt.conf;

return 301 https://$host$request_uri;

}

server {

listen 443 ssl http2;

server_name www.example.com;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem;

include snippets/ssl.conf;

include snippets/letsencrypt.conf;

return 301 https://example.com$request_uri;

}

server {

listen 443 ssl http2;

server_name example.com;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/example.com/privkey.pem;

ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem;

include snippets/ssl.conf;

include snippets/letsencrypt.conf;

# . . . other code

}

Konfigurasi di atas memberi tahu Nginx untuk mengalihkan dari HTTP ke HTTPSand dari versi www ke non-www.

Mulai ulang atau muat ulang layanan Nginx agar perubahan diterapkan:

sudo systemctl restart nginx

Buka situs web Anda menggunakan https:// , dan Anda akan melihat ikon kunci berwarna hijau.

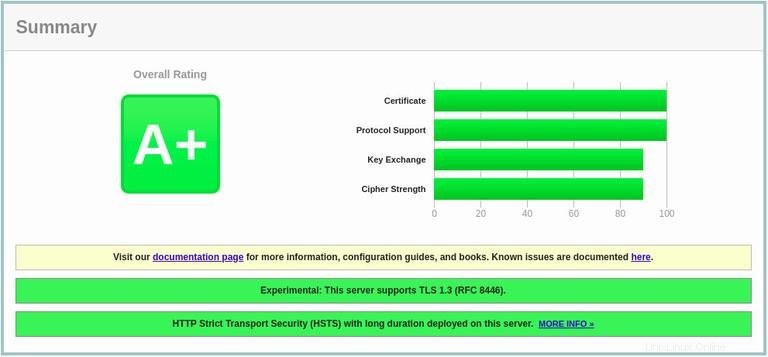

Jika Anda menguji domain menggunakan Uji Server SSL Labs, Anda akan mendapatkan A+ nilai, seperti yang ditunjukkan pada gambar di bawah ini:

Memperbarui otomatis sertifikat SSL Let's Encrypt #

Sertifikat Let's Encrypt berlaku selama 90 hari. Untuk memperbarui sertifikat secara otomatis sebelum kedaluwarsa, paket certbot membuat cronjob dan pengatur waktu systemd. Timer akan memperbarui sertifikat secara otomatis 30 hari sebelum masa berlakunya habis.

Ketika sertifikat diperbarui, kami juga harus memuat ulang layanan nginx. Buka /etc/letsencrypt/cli.ini dan tambahkan baris berikut:

sudo nano /etc/letsencrypt/cli.inideploy-hook = systemctl reload nginx

Uji proses perpanjangan otomatis, dengan menjalankan perintah ini:

sudo certbot renew --dry-runJika tidak ada error berarti proses perpanjangan berhasil.