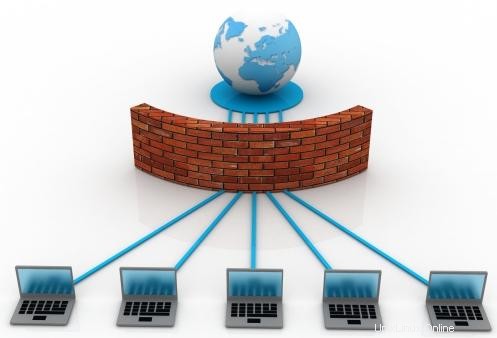

Salah satu kerangka kerja keamanan yang paling umum digunakan di Linux Netfilter, fungsi ini ada di dalam kernel Linux dan memberikan fleksibilitas untuk berbagai operasi terkait jaringan untuk diimplementasikan dalam bentuk driver khusus.

Netfilter menawarkan beberapa opsi untuk pemfilteran paket, resolusi alamat jaringan, dan port resolusi. Fungsi-fungsi ini menyediakan kebutuhan untuk mengarahkan paket melalui fungsionalitas jaringan serta menyediakan kapasitas untuk melarang paket mencapai lokasi sensitif dalam jaringan komputer.

Netfilter adalah seperangkat alat dalam kernel Linux, yang memungkinkan modul kernel tertentu untuk mendaftarkan transaksi jaringan fungsi panggilan balik di dalam kernel.

Fungsi-fungsi ini umumnya diterapkan dalam bentuk aturan filter lalu lintas, mereka dipanggil sebagai setiap transaksi baru atau setiap paket data yang melewati sistem filter masing-masing dalam jaringan, sistem ini adalah filter firewall.

Firewall bertanggung jawab untuk mencegat dan memanipulasi paket jaringan. Ini juga memungkinkan penanganan paket pada berbagai tahap pemrosesan. Netfilter juga merupakan nama yang diberikan untuk proyek yang bertanggung jawab untuk menyediakan alat gratis untuk firewall atau firewall berbasis Linux.

Komponen paling populer yang dibangun di Netfilter adalah iptables tool firewall atau firewall yang memungkinkan memfilter paket dan juga melakukan resolusi alamat jaringan atau menyimpan catatan log apa yang terjadi. Proyek Netfilter tidak hanya menawarkan komponen yang tersedia sebagai inti modul tetapi juga menawarkan alat untuk digunakan oleh pengguna dan perpustakaan untuk pengembang.

Berikut adalah cara mengkonfigurasi firewall menggunakan iptables. Pertama kita lihat apakah iptables aktif, untuk melakukannya dari jendela terminal, tuliskan yang berikut:

sudo iptables -L

Jika belum terinstal, kita bisa menginstalnya dengan pernyataan berikut:

sudo apt-get install iptables

Kita juga bisa menggunakan perintah:

whereis iptables

Kami akan mengembalikan lokasi Iptables, seperti berikut:

iptables: /sbin/iptables /usr/share/iptables /usr/share/man/man8/iptables.8.gz

Untuk memulai dalam kasus Debian / Ubuntu dan turunannya, jalankan perintah:

sudo ufw enable // iniciar

sudo ufw disable //detener

Jika kita menggunakan CentOS / RHEL / Fedora jalankan perintah berikut:

service iptables stop

service iptables start

service iptables restart

Cara menerapkan aturan Iptables

Aturan untuk memfilter paket dibuat menggunakan perintah iptables. Jenis sintaks menanggapi pernyataan berikut.

Contoh Untuk menyisipkan aturan untuk mengizinkan akses ke port 80 yang digunakan oleh layanan web:

iptables -A INPUT -p tcp -m tcp --sport 80 -j ACCEPT

iptables -A OUTPUT -p tcp -m tcp --dport 80 -j ACCEPT

Kami menjelaskan parameter yang ditentukan oleh aturan:

-A =Menunjukkan penambahan aturan ini ke filter rantai. Rantai tempat kami menunjukkan bahwa kami sedang melakukan, sebagian besar waktu kami menangani lalu lintas masuk atau keluar INPUT dan OUTPUT, mengizinkan atau tidak port atau ip spesifik tertentu untuk lalu lintas data.

-m =untuk menunjukkan bahwa aturan filter harus cocok dengan media atau koneksi dan protokol transmisi, misalnya dalam hal ini kami mengizinkan lalu lintas data tetapi hanya untuk tcp dan udp atau no protokol lainnya.

-s =menunjukkan lalu lintas alamat IP sumber yang diizinkan, rentang alamat menggunakan [/netmask] atau menentukan port asal.

ip =-d menunjukkan lalu lintas alamat tujuan yang diizinkan, rentang alamat menggunakan [/netmask] atau menentukan port tujuan.

j – =menunjukkan bahwa tindakan akan dilakukan jika cocok dengan aturan filter paket. Secara default, iptables mengizinkan empat kemungkinan tindakan:

ACCEPT menunjukkan bahwa paket diterima dan dapat dilanjutkan.

REJECT menunjukkan bahwa paket ditolak dan memberi tahu sumber yang tidak diterima, berhenti memproses paket.

DROP menunjukkan penolakan dan pengabaian paket, tidak menghasilkan peringatan dan berhenti memproses paket.

LOG menunjukkan bahwa paket diterima dan terus memproses lebih banyak aturan dalam rantai ini, dapat melihat log dari apa yang terjadi.

Contoh:tutup port 22 akses jarak jauh SSH:

iptables -A INPUT -p tcp --dport 22 -j DROP

Yang kami maksud adalah menolak entri atau lalu lintas data apa pun yang masuk atau mencoba menyambung ke port 22.

Contoh:jika kita ingin seorang pengembang atau desainer memiliki akses ftp dari komputer tetapi tidak ada orang lain, maka dapat menggunakan aturan berikut, yang saya terima FTP, port 21 untuk ip yang diberikan.

iptables -A INPUT -s Your_IP_Address -p tcp -dport 21 -j ACCEPT

Contoh:administrator database dapat memiliki akses sendiri dari komputer. Kemudian kita aktifkan port connection atau database Mysql yang kita miliki.

iptables -A INPUT -s Your_IP_Address -p tcp --dport 3306 -j ACCEPT

Contoh:sebagian besar administrator server tetap menutup port 25 (SMTP) untuk menghasilkan spam dan memudahkan spammer menggunakannya untuk pengiriman massal, sehingga kami dapat memblokir siapa saja untuk menggunakannya dengan cara yang mudah dan sederhana.

iptables -A INPUT -p tcp --dport 22 -j DROP

Contoh:Jika Anda perlu mengizinkan akses ke situs web aman menggunakan format https://www.miweb.com , kami harus mengizinkan akses ke port 443 yang merupakan HTTPS / SSL yang digunakan untuk transfer halaman Web yang aman.

iptables -A INPUT -p tcp -m tcp --sport 443 -j ACCEPT

iptables -A OUTPUT -p tcp -m tcp --dport 443 -j ACCEPT

Perhatian Administrator Sistem

Semua administrator dan pengguna Linux harus menyadari bahwa penting untuk mempertimbangkan alat ini sebagai lini pertama pertahanan keamanan, mengetahui cara menggunakan kami untuk melayani dalam banyak kasus karena mencegah akses ke sistem kami, tetapi juga berfungsi untuk menghentikan kemungkinan serangan yang sedang berlangsung.

Salah satu cara untuk menyesuaikan iptables dengan mudah sesuai kebutuhan kita untuk meminimalkan potensi masalah keamanan dan kerentanan.

Jika Anda perlu mengetahui semua port yang kami miliki di sistem kami, kami dapat menggunakan panduan berikut untuk port yang paling umum digunakan dan untuk dipertimbangkan dilindungi.

Port internet yang perlu dipertimbangkan

20 transfer file dan data FTP

21 FTP

22 SSH, akses jarak jauh SFTP

23 Peralatan penanganan jarak jauh Telnet, adalah protokol yang tidak aman

25 Email SMTP tidak aman Pengiriman

53 Resolusi nama domain DNS sistem

67 BOOTP (Server) digunakan oleh alamat IP dinamis DHCP

68 BOOTP (Klien), juga digunakan oleh DHCP

80 HTTP Hypertext Transfer Protocol. Layanan WWW

110 Protokol Kantor Pos POP3. Penerimaan email

143 Aplikasi Protokol IMAP yang memungkinkan akses ke pesan yang disimpan di server email

389 Protokol LDAP Akses Ringan ke Basis Data

443 Protokol HTTPS / SSL untuk transfer halaman Web yang aman

465 SMTP dengan aman dan terenkripsi dengan SSL. Digunakan untuk mengirim email

sistem pencetakan 631 CUPS Linux dan turunannya

993 IMAP dengan keamanan SSL dan enkripsi digunakan untuk menerima email

995 POP3 dengan keamanan SSL dan enkripsi digunakan untuk menerima email

Port Server 1433 database SQLServer

1434 Port SQLServer server monitoring dengan SQLMonitor

1521 Server Port Oracle database

2082 port akses Panel kontrol CPanel untuk mengelola Web

2083 Port CPanel akses aman dengan SSL.

Akses Port 3306 Database server MySQL MYSQL

3389 RDP Desktop Jarak Jauh atau Server Terminal

3396 port layanan Novell Novell Print

3690 Apache Subversion adalah alat kontrol versi, juga dikenal sebagai SVN

5000 Port plug-and-play adalah seperangkat protokol komunikasi universal yang memungkinkan komputer, printer, titik akses Wi-Fi, dan perangkat seluler, ditemukan dalam jaringan

5222 Jabber / XMPP adalah protokol yang digunakan saat ini Facebook, Tuenti, antara lain WhatsApp

5223 Jabber / XMPP port default untuk SSL c koneksi lient

5269 Koneksi server Jabber / XMPP

5432 Database sistem manajemen PostgreSQL

Protokol desktop jarak jauh 5400 VNC menggunakan protokol HTTP.

8080 adalah port yang digunakan oleh server web Tomcat dengan JSP.