Pengantar

How-to ini akan membantu Anda dengan pengaturan awal Anda di Debian 8.2 sehingga Anda dapat berhasil mengamankan server Anda sambil memberi Anda ketenangan pikiran mengetahui server Anda dilindungi.

Dengan server apa pun, tujuan utama harus selalu keamanan. Banyak pengguna menjadi korban penyusupan berbahaya di server mereka karena kurangnya batasan keamanan yang ditetapkan sejak awal. Mari kita mulai di jalan yang benar dengan meletakkan fondasi kita dengan rasa aman.

Apa yang Anda Butuhkan?

Anda memerlukan server Debian 8.2 yang dikonfigurasi dengan alamat IP statis. Jika Anda belum memiliki server, Anda dapat mengunjungi halaman server pribadi virtual kami dan menjalankan server baru dalam waktu kurang dari 30 detik.

Persiapan Server

Untuk memulai, masuk ke Debian 8.2 Anda melalui SSH atau Konsol VNC di cloud.atlantic.net. Server Atlantic.Net Cloud diatur sebagai instalasi minimal untuk menghindari paket yang tidak perlu diinstal dan tidak pernah digunakan. Karena itu, pastikan server Anda sepenuhnya mutakhir dan layanan sudo telah diinstal.

apt-get update

apt-get install sudo

Dengan server yang terbaru, kami dapat melanjutkan proses dan mengamankan server Anda.

Perbarui Kata Sandi Root di Debian 8.2

Perbarui Kata Sandi Root karena Anda akan menjadi satu-satunya orang yang akan mengetahuinya. Kami merekomendasikan minimal 8 karakter, termasuk huruf kecil, huruf besar, dan angka.

passwd

Buat pengguna baru dengan hak istimewa sudo di Debian 8.2

Membuat pengguna baru dengan hak istimewa sudo akan memungkinkan Anda mengelola server dengan mudah tanpa harus khawatir membuat perubahan yang tidak diinginkan secara tidak sengaja. Mari kita buat user1!

adduser user1

Isi informasi yang berlaku untuk pengguna dan konfirmasi informasi

example@unixlinux.online:~# adduser user1 Adding user `user1' ... Adding new group `user1' (1000) ... Adding new user `user1' (1000) with group `user1' ... Creating home directory `/home/user1' ... Copying files from `/etc/skel' ... Enter new UNIX password: Retype new UNIX password: passwd: password updated successfully Changing the user information for user1 Enter the new value, or press ENTER for the default Full Name []: user1 Room Number []: Work Phone []: Home Phone []: Other []: Is the information correct? [Y/n] y

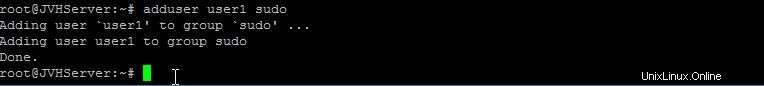

Di Debian 8.2 hanya dengan menambahkan pengguna Anda ke grup sudo, akan memberikan hak istimewa sudo untuk pengguna tersebut dengan mengetikkan sudo sebelum menjalankan perintah apa pun. Mari kita tambahkan pengguna ke grup sudo.

adduser user1 sudo

Setelah selesai, Anda dapat menggunakan perintah su – user1 untuk mengubah pengguna dari root menjadi user1. Penting untuk diingat bahwa Anda kemudian harus menggunakan sudo sebelum menjalankan perintah apa pun dengan pengguna.

Konfigurasikan Akses SSH di Debian 8.2

Di sistem Linux, port 22 adalah port default untuk koneksi jarak jauh melalui SSH. Dengan mengubah port ssh Anda akan meningkatkan keamanan server Anda dalam mencegah serangan brute force dan pengguna yang tidak diinginkan mencapai server Anda (saya akan menggunakan Port 5022 untuk tutorial ini). Buka file Konfigurasi SSH Anda, temukan baris Port, dan ubah Port 22 menjadi port Kustom Anda Simpan dan keluar.

sudo nano /etc/ssh/sshd_config

# What ports, IPs and protocols we listen for

Port 22 to 5022

Agar sistem Anda memperbarui pengaturan baru dari file Konfigurasi SSH, kami harus memulai ulang layanan sshd.

sudo systemctl restart sshd.service

SSH sekarang telah dikonfigurasi untuk menggunakan Port 5022 dan jika Anda mencoba login menggunakan Port 22, login Anda akan gagal.

Batasi Akses Root di Debian 8.2

Karena kami telah membuat pengguna baru dengan izin root, pengguna root sebenarnya tidak perlu tetap tersedia dan rentan terhadap SSH di server Anda. Mari kita batasi akses pengguna root agar hanya tersedia di server lokal dan memberikan izin kepada pengguna baru melalui SSH.

Buka file Konfigurasi SSH, temukan baris PermitRootLogin dan ubah dari ya menjadi tidak.

sudo nano /etc/ssh/sshd_config

PermitRootLogin no

Agar sistem Anda memperbarui pengaturan baru di file Konfigurasi SSH, kami harus memulai ulang layanan sshd.

sudo systemctl restart sshd.service

Buat Kunci SSH Pribadi di Debian 8.2

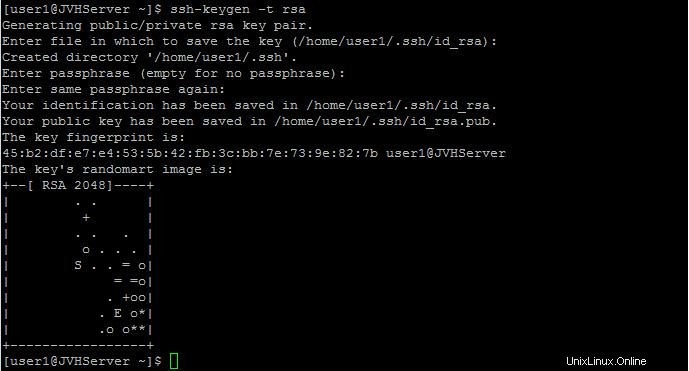

Kunci SSH Pribadi/Publik adalah fitur tambahan hebat yang meningkatkan keamanan dalam metode akses server. Namun, dibutuhkan sedikit lebih banyak usaha untuk setup. Pertanyaannya adalah, Apakah server Anda sepadan dengan keamanan ekstra? Jika Anda ingin menerapkan fitur keamanan ini dan tindakan tambahan, Anda juga dapat melanjutkan dengan langkah-langkah berikut, mari kita lanjutkan dan buat Kunci SSH.

ssh-keygen

Jika Anda ingin mengubah lokasi penyimpanan Kunci SSH, Anda dapat menentukannya di sini, jika tidak, lokasi defaultnya OK. Tekan enter saat Anda diminta dengan pertanyaan berikut, lalu masukkan frasa sandi, kecuali jika Anda tidak menginginkannya.

Enter file in which to save the key (/home/user1/.ssh/id_rsa):

Anda kemudian akan melihat informasi berikut di layar.

Mengkonfigurasi Kunci SSH sangat penting, kita harus menyalin string kunci lengkap ke Dokumen Word / Notepad. Kunci dapat dilihat di lokasi berikut dengan menggunakan perintah cat.

cat ~/.ssh/id_rsa.pub

Salin kunci SSH yang dimulai dengan ssh-rsa dan diakhiri dengan example@unixlinux.online ke dalam dokumen Word/ Notepad Anda sehingga kami dapat menambahkannya ke file konfigurasi. Setelah Kunci SSH disimpan dengan aman, kita harus membuat lebih banyak perubahan di server. Di sinilah hak istimewa sudo untuk pengguna Anda1, masuk.

su - user1

Direktori untuk Kunci SSH memerlukan izin terbatas yang hanya dapat dibaca, ditulis, dan dijalankan oleh pemiliknya.

sudo chmod 700 .ssh

Di dalam direktori SSH, file yang berisi Kunci SSH harus ditambahkan, cukup dengan menggunakan editor Anda (dalam hal ini VI) lokasi berikut:

nano .ssh/authorized_keys

Paste SSH Key lalu simpan dan keluar menggunakan format nano.

Terakhir, kita harus membatasi hak istimewa dari file otor_keys yang baru saja kita buat sehingga hanya pemilik yang dapat membaca dan menulis.

chmod 600 .ssh/authorized_keys

Kami sekarang dapat memverifikasi bahwa kunci berfungsi dengan menutup sesi Anda dan dengan mengetikkan yang berikut ini di Konsol SSH Anda example@unixlinux.online atau nama host server Anda. Ini dapat dilakukan dengan perintah berikut:

ifconfig eth0 | grep inet | awk '{ print $2 }' Selanjutnya, Anda dapat mengklik “di sini” untuk melihat artikel Cara Membuat dan Menggunakan Kunci SSH.

Aturan Dasar Firewall di Debian 8.2

sudo apt-get install firewalld

Kita sekarang harus mengizinkan Port SSH khusus kita yang telah dibuat sebelumnya untuk mengakses server secara publik. Selain itu, ada beberapa aturan lain yang dapat digunakan tergantung jenis server yang ingin Anda terapkan.

sudo firewall-cmd --permanent --add-port=5022/tcp

Jika Anda memiliki server web, Anda mungkin ingin mengizinkan aturan berikut agar situs Anda dapat diakses melalui internet.

sudo firewall-cmd --permanent --add-service=http

sudo firewall-cmd --permanent --add-service=https

Jika Anda memiliki server email, Anda mungkin ingin mengizinkan aturan berikut jika Anda akan menggunakan server Anda untuk pengaturan POP3 yang masuk. Port 110 adalah port standar dan port 995 untuk koneksi yang lebih aman menggunakan SSL.

sudo firewall-cmd --permanent --add-service=pop3s

Selanjutnya, Anda mungkin ingin mengizinkan aturan berikut jika Anda akan menggunakan server Anda untuk pengaturan SMTP keluar.

sudo firewall-cmd --permanent --add-service=smtp

Terakhir, Anda mungkin ingin mengizinkan aturan berikut jika Anda akan menggunakan server dengan setelan IMAP.

sudo firewall-cmd --permanent --add-service=imaps

Simpan pekerjaan Anda dan keluar.

Agar Firewalld menerima pengaturan tersebut, Anda harus memulai ulang firewall.

sudo firewall-cmd --reload

Setelan Anda akan disimpan dan Anda siap untuk melanjutkan dengan memverifikasi semua layanan/port yang tersedia dengan menjalankan yang berikut:

sudo firewall-cmd --permanent --list-all

Sinkronisasi Waktu NTP di Debian 8.2

NTP (Network Time Protocol) pada dasarnya digunakan untuk menyinkronkan waktu dan tanggal komputer melalui jaringan agar tetap akurat dan mutakhir. Mari kita mulai dengan menginstal layanan NTP (jika belum diinstal) dan mengkonfigurasi layanan untuk menyinkronkan dengan server mereka.

sudo apt-get install ntp

Setelah layanan NTP terinstal, kita perlu memastikan bahwa layanan tersebut AKTIF.

sudo /etc/init.d/ntp start

Setelah layanan AKTIF , maka secara otomatis akan menyinkronkan informasi waktu server dengan server NTP.

Tambahkan File Swap di Debian 8.2

File Swap hanyalah sejumlah kecil ruang yang dibuat pada hard drive server untuk mensimulasikan Ram. Jika server kehabisan memori, server akan melihat hard drive dan meringankan beban yang menipu sistem untuk menganggapnya memiliki lebih banyak memori. Kami akan menyiapkan file swap di hard drive untuk meningkatkan kinerja server sedikit lagi.

Mulailah dengan memeriksa sumber daya Anda untuk memastikan kami dapat menambahkan file. Saat Anda menjalankan perintah berikut, Anda akan melihat persentase ruang pada Hard drive Anda yang sedang digunakan.

df -h

Saat membuat file Swap biasanya Anda ingin menambahkan setengah dari RAM yang ada hingga 4GB (Jika Anda memiliki 1GB Ram sebenarnya maka Anda menambahkan file 512MB). Pada bagian ini saya akan menambahkan file swap 512MB ke drive. Cara menghitungnya adalah dengan 1024 x 512MB =524288 ukuran blok.

sudo dd if=/dev/zero of=/swapfile bs=1024 count=524288

Sekarang kita telah menambahkan file swap, area file Swap perlu dibuat untuk melanjutkan.

sudo mkswap /swapfile

Dengan file Swap yang dibuat dan area file Swap ditambahkan, kita dapat melanjutkan dan menambahkan izin ke file sehingga hanya pemiliknya yang dapat membaca dan menulis.

sudo chown root:root /swapfile

sudo chmod 600 /swapfile

Sekarang file swap memiliki izin yang sesuai, kita dapat melanjutkan dan mengaktifkannya.

sudo swapon /swapfile

Anda dapat memverifikasi file Swap yang baru ditambahkan dengan yang berikut ini.

sudo swapon -s

Agar file Swap selalu aktif bahkan setelah reboot, kita harus mengonfigurasinya dengan tepat.

sudo nano /etc/fstab

Tempelkan perintah berikut di bagian bawah file simpan pekerjaan Anda dan keluar.

/swapfile swap swap defaults 0 0

Terakhir, verifikasi apakah file swap Anda diaktifkan dengan mengetikkan perintah berikut:

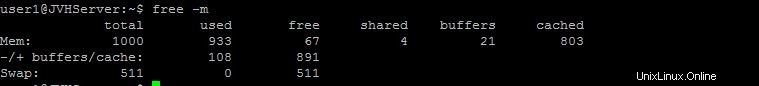

free -m

Apa Selanjutnya?

Anda sekarang memiliki server dengan fondasi keamanan yang kuat yang akan memberi Anda ketenangan pikiran mengetahui bahwa server Anda dilindungi. Anda dapat mulai menginstal perangkat lunak tambahan apa pun tergantung tujuan server.