Pengantar

Fail2ban adalah layanan luar biasa yang terutama digunakan untuk menghentikan brute-forcer mengakses sistem Anda. Fail2ban bekerja sangat baik dalam menghalangi penyerang utama Anda dengan memblokir mereka ketika menentukan serangan mungkin terjadi. Kami akan melakukan langkah-langkah di bawah ini sebagai pengguna root. Anda perlu sudo jika Anda menggunakan pengguna lain. Untuk semua pengeditan file konfigurasi, kami akan menggunakan vi; namun, Anda dapat menggunakan editor pilihan Anda. Instalasi ini dilakukan pada server Cloud Ubuntu 14.04 64bit dengan IPTables diinstal sesuai panduan IPTables kami. Panduan ini juga berlaku untuk OS Ubuntu 12.04 dan Debian kami.

Prasyarat

Server Ubuntu 14.04 64bit. Jika Anda tidak memiliki server dan menginginkannya, pertimbangkan Hosting VPS SSD dari Alantic.Net.

Instal dan Gunakan fail2ban di Ubuntu dan Debian

Fail2ban disertakan dalam repositori default Ubuntu dan Debian. Untuk menginstal, jalankan:

apt-get install fail2ban

Setelah Anda menginstalnya, kita hanya perlu membuat beberapa perubahan pada konfigurasi. Saat memodifikasi file konfigurasi seperti ini, praktik terbaik adalah selalu menyalin yang asli ke cadangan. Dalam hal ini, Anda dapat membiarkan yang asli karena fail2ban bekerja dengan file .local duplikat yang juga bernama jail. Untuk melakukannya, jalankan:

cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

Setelah Anda membuat file .local, saatnya untuk mengeditnya dengan editor Anda.

vi /etc/fail2ban/jail.local

Sekarang, seperti yang akan Anda lihat saat mengedit file, ada BANYAK bagian untuk Anda "bermain" dan menyesuaikan. Yang utama yang akan kita fokuskan adalah abaikan, bantime, findtime, maxretry, dan khususnya bagian [ssh].

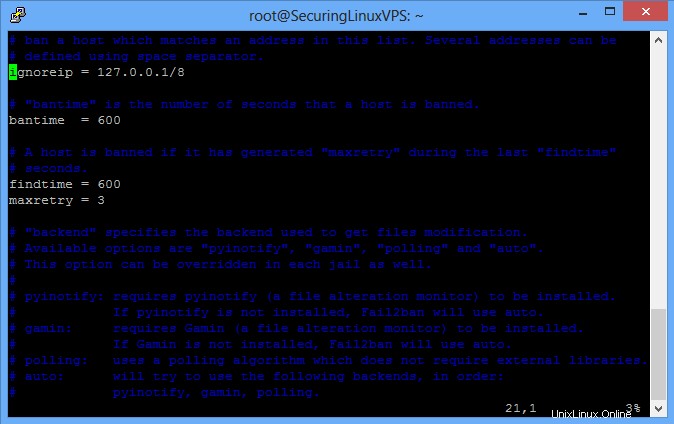

Contoh tampilan file /etc/fail2ban/jail.local

Catatan:Di Ubuntu 12.04 dan Debian, file konfigurasi terlihat sedikit berbeda dari yang di atas. Anda hanya akan melihat abaikan, bantime, dan maxretry. Sejauh yang kami ketahui di sini, sisa konfigurasinya sama.

Pada gambar di atas, pada indikator hijau di bagian atas, Anda akan menemukan aignip. Abaikan sangat penting karena Anda dapat memberi tahu fail2ban untuk MENGABAIKAN alamat IP Anda. Menyetel abaikan ke IP yang benar akan mencegah Anda mengunci diri sendiri dari server dengan fail2ban. Kami sangat menyarankan Anda menambahkan alamat IP Anda ke bidang ini. Untuk menambahkannya, Anda hanya perlu menambahkan spasi setelah 127.0.0.1/8 dan memasukkan IP Anda.

Di bawah indikator hijau, Anda akan menemukan bantime. Seperti yang dinyatakan, ini adalah berapa lama sebuah host dilarang ketika dipicu untuk melarang. Bantime adalah jumlah detik yang Anda inginkan agar alamat IP diblokir dari sistem Anda. Kami menyarankan Anda mengatur ini ke angka tinggi jika Anda ingin seseorang diblokir. Standarnya adalah 10 menit. Menambahkan 0 akan membuatnya menjadi 6000 detik atau 100 menit (lebih dari satu setengah jam.) Itu awal yang baik.

Di Ubuntu 14.04, bagian selanjutnya adalah findtime. Seperti yang dinyatakan, ini adalah periode yang akan dilihat fail2ban untuk upaya yang gagal. Pengaturan default di sini adalah 10 menit (600) dapat diterima.

Di bawah findtime (atau bantime di Ubuntu 12.04), Anda akan menemukan file maxretry. Seperti kedengarannya, ini adalah berapa kali Anda akan diizinkan untuk gagal login dalam findtime sebelum IP asal ditambahkan ke larangan untuk apa yang Anda tetapkan sebagai bantime. 3 adalah angka yang bagus untuk menangkap seseorang yang mencoba masuk.

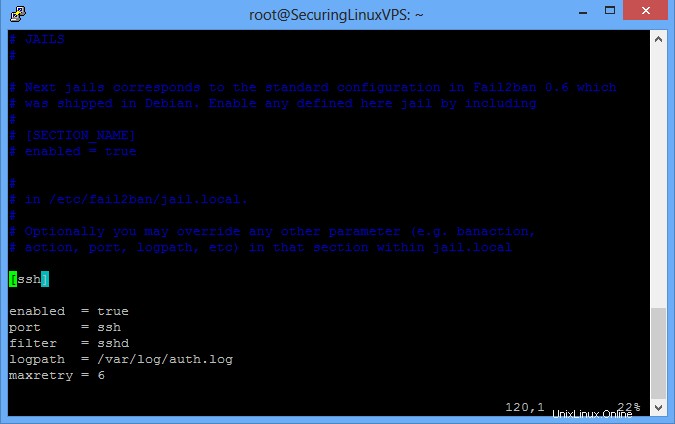

Bagian terakhir yang akan kita lihat adalah untuk [ssh]. Anda dapat melihat bagian pada gambar di bawah ini. Hal terbesar yang perlu diedit di sini adalah maxretry (setiap bagian dapat menulis ulang maxretry default Anda ke nilainya sendiri) dan bagian “port =". Maxretry berarti berapa kali seseorang gagal mencoba SSH ke server Anda sebelum diblokir. Semakin rendah angka ini, semakin baik, tetapi Anda juga ingin aman untuk mengizinkan beberapa percobaan ulang, untuk berjaga-jaga.

Di bagian "port =", Anda akan melihat port disetel ke "ssh." Jika Anda belum mengubah port SSH Anda, ini tidak masalah. Jika Anda telah mengonfigurasi port SSH khusus seperti yang dijelaskan dalam Mengubah Port SSH Anda Di Ubuntu, Anda akan ingin mengubah bagian port=. Misalnya, menggunakan port SSH khusus kami:

port = 922

Lokasi di mana Anda dapat mengatur port ssh

Setelah Anda mengubah konfigurasi ini sesuai keinginan Anda, Anda perlu menyimpan perubahan yang Anda buat dan keluar dari file. Setelah keluar, restart layanan fail2ban untuk mengaktifkannya.

service fail2ban restart

Jika Anda telah menginstal IPTables seperti dalam panduan kami yang dirujuk di awal, maka ada satu langkah lagi yang perlu Anda ambil. Akan membantu jika Anda menulis IPTables Anda ke file rules.v4 IPTables untuk menyimpan perubahan yang telah diterapkan oleh fail2ban. Untuk melakukan ini, Anda menjalankan:

iptables-save > /etc/iptables/rules.v4

Jika Anda memeriksa file rules.v4 Anda, Anda akan melihat bahwa sekarang ada aturan untuk fail2ban. Ini adalah aturan fail2ban yang diterapkan saat diinstal dan diperlukan untuk menghentikan siapa pun yang memblokir fail2ban.

Di masa mendatang, saat menambahkan layanan baru di server (seperti FTP, email, dll.), pastikan Anda memeriksa konfigurasi fail2ban Anda!

Pelajari lebih lanjut tentang layanan hosting VPS dan harga hosting VPS kami.