Lynis adalah alat audit keamanan sumber terbuka dan gratis dan dirilis sebagai proyek berlisensi GPL dan tersedia untuk sistem Operasi berbasis Linux dan Unix seperti MacOS, FreeBSD, NetBSD, OpenBSD dan seterusnya. Orang-orang, pada umumnya, tidak menyadari bahwa kami juga dapat menggunakan Lynis untuk audit sistem jarak jauh. Dengan cara ini, kita dapat menginstal Lynis pada satu sistem dan melakukan audit pada sistem jarak jauh lainnya.

Apa yang akan kita jelajahi di sini?

Dalam tutorial ini, kami akan memberikan instruksi tentang cara melakukan audit keamanan Lynis pada sistem jarak jauh. Sekarang mari kita mulai dengan HowTo ini.

Prasyarat

- 'Git' dan 'Lynis' harus diinstal pada sistem Kali Linux.

- Koneksi 'SSH' harus disiapkan di antara kedua sistem.

- Konektivitas internet untuk kedua sistem.

Penyiapan Eksperimental

Dalam tutorial ini kita menggunakan dua sistem Linux:1) Kali Linux 2) Ubuntu 20.04.

Pada sistem Kali Linux, kami memiliki pengaturan Lynis yang berfungsi. Kami telah menginstal Lynis menggunakan alat 'Git' sebagai hasilnya kami akan menjalankannya dari direktori 'lynis' yang diambil. Perintah lynis kami akan dimulai dari awalan:'./lynis'. Jika Anda telah menginstalnya menggunakan apt package manager, Anda dapat memanggilnya dari mana saja dan langsung menggunakan nama alat:'lynis'.

Ubuntu 20.04 adalah sistem jarak jauh tempat kami akan melakukan audit. Konfigurasi IP dari mesin ini adalah sebagai berikut:

- Kali Linux:192.168.199.161/24

- Ubuntu:192.168.199.150/24

Langkah-langkah untuk mengaudit sistem jarak jauh

Sekarang kita akan melanjutkan dengan langkah-langkah di bawah ini untuk melakukan audit sistem keamanan pada target jarak jauh kita.

Langkah 1. Mulailah dengan masuk ke sistem Kali Linux Anda. Sekarang kita perlu mengambil file setup Lynis dari repositori GitHub, jadi buka terminal dan jalankan perintah di bawah ini:

$ git clone https://github.com/CISOfy/lynis

Langkah 2. Setelah file git diambil, folder bernama 'lynis ' akan muncul di sistem Anda:

$ls

Sekarang pindah ke folder 'lynis' dan buat folder 'file':

$ file cd &&file mkdir

Langkah 3. Buat file tar dari folder lynis dengan menjalankan perintah di bawah ini dari 'luar' folder ini:

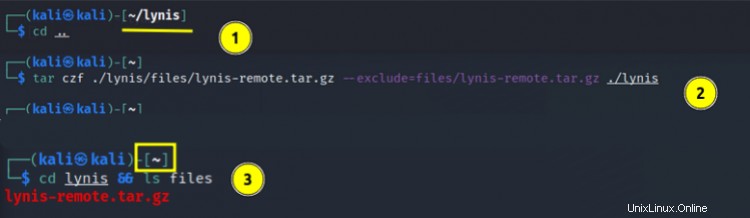

$cd ..

$ tar czf ./lynis/files/lynis-remote.tar.gz --exclude=files/lynis-remote.tar.gz ./lynis

Sekarang pindah lagi ke dalam folder lynis dan periksa apakah file bernama 'lynis-remote.tar.gz' ada di dalam folder 'file':

$ cd lynis &&ls file/

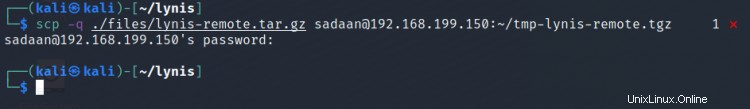

Langkah 4. Saatnya menyalin file tar di atas ke mesin target kita yaitu Ubuntu dengan 192.168.199.150/24. Kami menggunakan perintah 'scp' untuk tugas ini:

$ scp -q ./files/lynis-remote.tar.gz ‘YOUR_USERNAME’@192.168.199.150:~/tmp-lynis-remote.tgz

Catatan: Di setiap perintah ganti 'YOUR_USERNAME' dan alamat IP dengan nama pengguna dan alamat IP dari sistem target.

Konfirmasi keaslian sistem target dan masukkan sandinya agar transfer berfungsi.

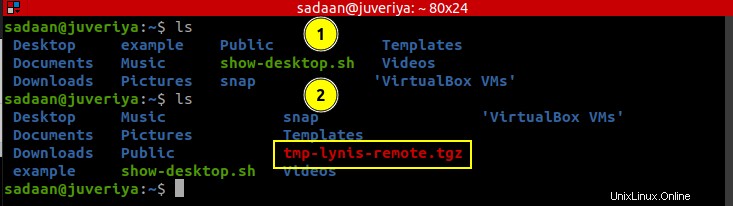

Langkah 5. Setelah menjalankan perintah di atas, folder bernama 'tmp-lynis-remote.tgz' akan muncul di sistem target.

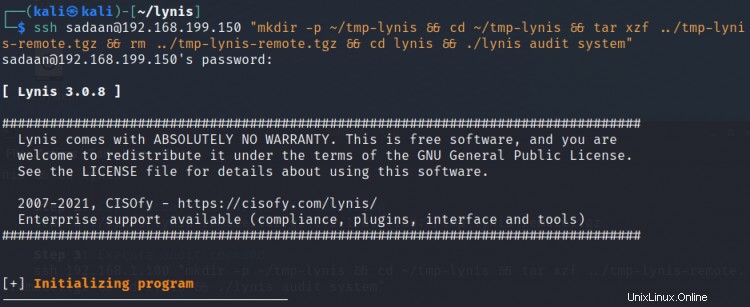

Langkah 6. Luar biasa, file tar kita sekarang telah mencapai mesin target, sekarang kita perlu menjalankan perintah di bawah ini untuk mulai memindai mesin target:

$ ssh 'YOUR_USERNAME'@192.168.199.150 "mkdir -p ~/tmp-lynis &&cd ~/tmp-lynis &&tar xzf ../tmp-lynis-remote.tgz &&rm ../tmp-lynis-remote.tgz &&cd lynis &&./lynis audit system"

Ini akan memakan waktu, tergantung pada ukuran pemindaian, untuk menyelesaikan pemindaian, jadi bersabarlah. Dalam kebanyakan kasus itu berlangsung selama 2 menit. Di terminal, Anda dapat melihat berbagai tes yang dilakukan oleh Lynis:

Contoh Keluaran:

[+] Kernel

-----------------------------------------P>

- Memeriksa level lari default [ RUNLEVEL 5 ]

- Memeriksa dukungan CPU (NX/PAE)

Dukungan CPU:PAE dan/atau NoeXecute didukung [ DITEMUKAN ]

- Memeriksa versi dan rilis kernel [ SELESAI ]

- Memeriksa jenis kernel [ SELESAI ]

- Memeriksa modul kernel yang dimuat [ SELESAI ]

Ditemukan 147 modul aktif

- Memeriksa file konfigurasi kernel Linux [ DITEMUKAN ]

- Memeriksa penjadwal kernel I/O default [ NOT FOUND ]

- Memeriksa pembaruan kernel yang tersedia [ OK ]

- Memeriksa konfigurasi core dumps

- konfigurasi dalam file conf systemd [ DEFAULT ]

- konfigurasi di etc/profile [ DEFAULT ]

- konfigurasi 'keras' di security/limits.conf [ DEFAULT ]

- konfigurasi 'lunak' di security/limits.conf [ DEFAULT ]

- Memeriksa konfigurasi setuid core dumps [ PROTECTED ]

- Periksa apakah reboot diperlukan [ NO ]

[+] Memori dan Proses

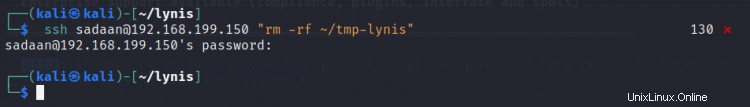

Langkah 7. Setelah proses pemindaian selesai, kita cukup membersihkan direktori yang diekstrak 'tmp-lynis' pada mesin jarak jauh dari langkah 6.

$ ssh ‘YOUR_USERNAME’@192.168.199.150 "rm -rf ~/tmp-lynis"

Langkah 8. Hasil scan ditampilkan di terminal Kali Linux. Kami juga dapat mengambil log pemindaian dan laporan dari mesin jarak jauh menggunakan:

scp -q ‘YOUR_USERNAME’@192.168.199.150:~/lynis.log ./files/192.168.199.150-lynis.log

scp -q ‘YOUR_USERNAME’@192.168.199.150:~/lynis-report.dat ./files/192.168.199.150-lynis-report.dat

Langkah 9:Untuk membersihkan file log lynis (saat menggunakan akun yang tidak memiliki hak istimewa) dibuat pada sistem jarak jauh, jalankan perintah:

ssh ‘YOUR_USERNAME’@192.168.199.150 "rm ~/lynis.log ~/lynis-report.dat"

Sudah selesai. Kami telah berhasil memindai sistem jarak jauh kami.

Menutup

Dalam tutorial ini, kita telah mempelajari cara memindai sistem jarak jauh dengan Lynis. Jika Anda telah mengikuti tutorial ini dengan benar, Anda akan melihat bahwa kami tidak meninggalkan jejak audit pada sistem jarak jauh. Lynis adalah alat yang hebat untuk siapa saja yang ingin menguji tingkat keamanan sistem mereka. Pemindaiannya cepat dan memberikan saran yang mendalam untuk meningkatkan keamanan sistem secara keseluruhan. Dalam tutorial berikutnya kami berharap untuk menjelajahi berbagai detail pemindaian Lynis seperti peringatan, saran, dll., jadi pantau terus kami.