CSF adalah singkatan dari Configserver security and firewall. CSF adalah skrip konfigurasi yang dibuat untuk memberikan keamanan yang lebih baik ke server , pada saat yang sama menyediakan sejumlah besar opsi dan fitur konfigurasi untuk dikonfigurasi dan diamankan dengan pemeriksaan ekstra untuk memastikan pengoperasian yang lancar. Ini membantu dalam mengunci akses publik dan untuk membatasi apa yang dapat diakses seperti hanya email atau hanya situs web, dll. Untuk menambahkan lebih banyak kekuatan untuk ini, ia datang dengan skrip Login Failure Daemon (LFD) yang berjalan sepanjang waktu untuk memindai untuk upaya gagal masuk ke server untuk mendeteksi serangan bruteforce. Ada serangkaian pemeriksaan ekstensif yang dapat dilakukan lfd untuk membantu mengingatkan administrator server tentang perubahan pada server, potensi masalah, dan kemungkinan kompromi.

LFD juga memblokir IP jika sejumlah besar login gagal muncul dari IP tersebut. Blok bersifat sementara. Ini juga memungkinkan admin untuk melihat IP yang diblokir dengan mengaktifkan layanan peringatan email. Beberapa fiturnya antara lain:

- Pelacakan Masuk

- Pelacakan Proses

- Menonton Direktori

- Fitur Izinkan/Tolak Lanjutan

- Blokir Pelaporan

- Perlindungan Banjir Pelabuhan

Dan masih banyak lagi. Postingan ini tidak mencakup semua fitur dan dengan demikian untuk informasi lebih detail tentang masing-masing fitur, baca file "readme.txt" dari folder csf yang akan kita unduh.

2 Mengunduh dan Menginstal

Langkah pertama melibatkan penghapusan versi csf sebelumnya yang mungkin telah diunduh dan kemudian mengunduh versi terbaru. Untuk melakukan ini gunakan dua perintah berikut:

rm -fv csf.tgz

wget http://www.configserver.com/free/csf.tgz

Sekarang kita ekstrak file tar di direktori home dan pindah ke direktori csf.

tar -xzf csf.tgz

cd csf

Langkah-langkahnya sampai di sini ditunjukkan pada gambar di bawah ini.

Sekarang kita siap untuk menginstal, tetapi sebelum bisa, kita harus memiliki hak akses root jika tidak, kita tidak akan dapat menginstal. Jadi, gunakan perintah berikut untuk mendapatkan hak akses root dan ketikkan kata sandi jika diminta.

sudo su

Instal CSF menggunakan perintah berikut:

sh install.sh

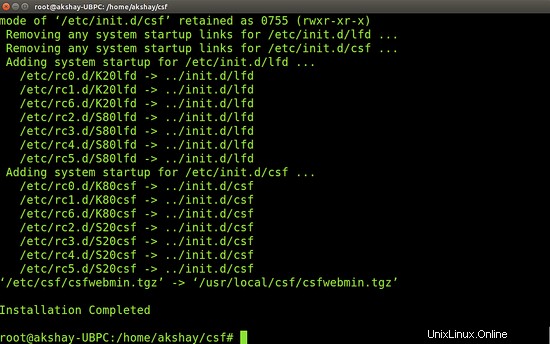

Setelah instalasi selesai dengan sukses, output akan terlihat seperti gambar di bawah ini.

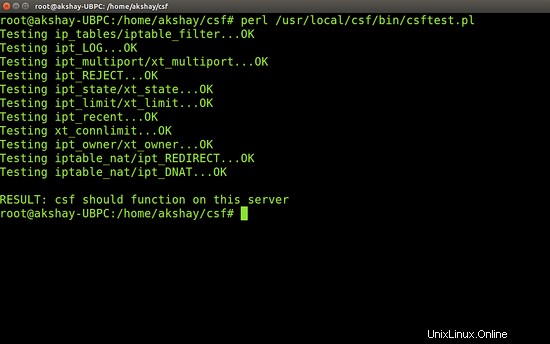

Setelah instalasi selesai, kita dapat melakukan verifikasi. Untuk melakukannya, kita menguji apakah sistem kita memiliki semua modul iptables yang diperlukan. Sekarang ketika ini dijalankan, ini mungkin menunjukkan bahwa Anda mungkin tidak dapat menjalankan semua fitur tetapi tidak apa-apa. Tes ini dapat dianggap LULUS selama skrip tidak melaporkan kesalahan FATAL. Untuk mengujinya, gunakan perintah berikut:

perl /usr/local/csf/bin/csftest.pl

Hasil saya menjalankan tes ini ditunjukkan pada gambar di bawah ini:

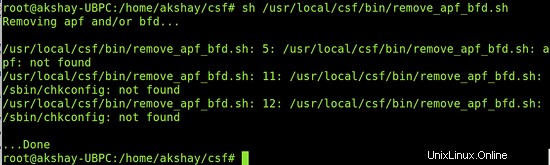

3 Hapus firewall lain

Penting untuk menghapus firewall lama atau pengaturan firewall lainnya untuk melindungi server. Ini karena konflik Firewall dapat menyebabkan kegagalan atau tidak dapat diaksesnya. Anda juga tidak boleh menginstal firewall iptables lainnya dan jika sudah ada, maka itu harus dihapus pada tahap ini. Sebagian besar sistem kemungkinan memiliki firewall APF+BFD dan harus dihapus. Jadi gunakan perintah berikut untuk mendeteksi dan menghapusnya jika ada.

sh /usr/local/csf/bin/remove_apf_bfd.sh

Saya belum menginstalnya, jadi output dari perintah di sistem saya terlihat seperti gambar di bawah ini:

4 Menghapus CSF dan LFD

Jika Anda ingin menghapus CSF sepenuhnya, cukup gunakan dua perintah berikut.

cd /etc/csf

sh uninstall.sh

5 Konfigurasi

CSF secara otomatis telah dikonfigurasikan untuk cPanel dan DirectAdmin dan akan bekerja dengan semua port standar yang terbuka. CSF juga csf mengonfigurasi port SSH Anda secara otomatis pada instalasi yang dijalankan pada port non-standar. CSF juga secara otomatis memasukkan alamat IP Anda yang terhubung ke daftar putih jika memungkinkan saat penginstalan. Namun kontrol penuh dapat diambil oleh admin dan csf dapat dikonfigurasi secara manual sesuai dengan kebutuhan jenis server.

CSF diinstal di direktori "/etc/csf" dan pengguna memerlukan hak akses root bahkan untuk mengakses direktori. Direktori ini terdiri dari semua file yang diperlukan untuk mengkonfigurasi dan menjalankan csf. Pertama, "csf.conf" adalah file yang membantu mengaktifkan/menonaktifkan dan mengelola setiap kemungkinan penggunaan dan fitur csf. Ini menangani semua konfigurasi. Direktori ini juga berisi berbagai file seperti "csf.syslog" yang berisi tempat penyimpanan file log, file "csf.allow" yang digunakan untuk mengizinkan alamat IP melalui firewall, dan banyak lagi.

6 Menggunakan CSF untuk melihat alamat IP

opsi "-w" atau "--watch" dapat digunakan untuk melihat dan mencatat paket dari sumber tertentu saat melintasi rantai iptables. Fitur ini menjadi sangat berguna saat melacak di mana alamat IP tersebut dijatuhkan atau diterima oleh iptables. Perhatikan bahwa setiap saat, hanya beberapa alamat IP yang harus diawasi dan untuk waktu yang singkat, jika tidak, file log akan dibanjiri entri ini. Untuk mengakhiri jam tangan, Anda harus memulai ulang csf, karena jam tangan tidak dapat bertahan jika dimulai ulang.

Langkah-langkah yang harus diperhatikan adalah:

- Buka file konfigurasi yang ada di /etc/csf bernama "csf.conf" ini adalah file konfigurasi. Cari "WATCH_MODE" dan buat nilai "1". Ini memungkinkannya.

- mulai ulang csf dan lfd

- gunakan perintah berikut untuk melihat ip. Pastikan Anda mengubah IP yang ditunjukkan di bawah ini sesuai keinginan Anda.

csf -w 11.22.33.44

- Perhatikan log iptables kernel untuk mengetahui klik dari alamat IP yang ditonton

Setelah selesai, nonaktifkan WATCH_MODE dan mulai ulang csf dan lfd. Berikut ini adalah contoh log watch yang dipangkas dari 192.168.254.4 yang terhubung ke port 22:

Firewall: I:INPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:LOCALINPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:GDENYIN SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:GDENYIN SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:DSHIELD SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:DSHIELD SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:SPAMHAUS SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:SPAMHAUS SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:LOCALINPUT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:INVALID SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: O:INVALID SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22 Firewall: I:LOGACCEPT SRC=192.168.254.4 DST=192.168.254.71 PROTO=TCP DPT=22

7 Mengizinkan filter Izinkan/tolak pada alamat IP

csf dapat digunakan untuk menambahkan filter izinkan dan tolak tingkat lanjut menggunakan yang berikut

tcp/udp|in/out|s/d=port|s/d=ip|u=uid

Rincian format ini ditunjukkan di bawah ini:

tcp/udp : EITHER tcp OR udp OR icmp protocol

in/out : EITHER incoming OR outgoing connections

s/d=port : EITHER source OR destination port number (or ICMP type)

(use a _ for a port range, e.g. 2000_3000)

s/d=ip : EITHER source OR destination IP address

u/g=UID : EITHER UID or GID of source packet, implies outgoing

connections, s/d=IP value is ignored

7.1 Mengizinkan alamat IP

Alamat IP dapat dikecualikan satu per satu atau dalam rentang dengan menambahkannya di file csf.allow. di sini mari kita asumsikan bahwa kita ingin menambahkan rentang 2.3.*.*, kita menyatakan ini adalah notasi CIDR dan juga kita ingin mengizinkan IP 192.168.3.215 . untuk melakukannya, gunakan perintah berikut:

nano /etc/csf/csf.allow

tambahkan baris berikut ( jika IP yang Anda inginkan berbeda, ubahlah.)

2.3.0.0/16 192.168.3.215

7.2 Memblokir alamat IP

Mirip dengan mengizinkan , IP atau rentang IP dapat diblokir. Tapi ingat bahwa IP yang ada di file csf.allow akan diizinkan meskipun ada di file pemblokiran. Untuk memblokir IP gunakan proses yang sama seperti mengizinkannya tetapi alih-alih file "csf.allow", masukkan IP di file "csf.deny" yang ada di direktori /etc/csf.

7.3 Mengabaikan alamat IP

Dimungkinkan juga untuk mengabaikan alamat IP. Artinya IP yang diberikan dalam file "csf.ignore" akan melewati firewall tetapi hanya dapat diblokir jika tercantum dalam file csf.deny.

8 Kesimpulan

Di atas hanyalah beberapa dari banyak fitur yang disediakan CSF. Hal ini sangat berguna dan memberikan keamanan yang sangat baik kepada server terhadap serangan dan juga memberikan kontrol penuh terhadap konfigurasi agar sebuah server dapat berjalan dengan lancar. Untuk mempelajari dan menggunakan banyak fitur lain dari CSF, lihat file readme.txt di folder yang diekstrak, yang memberikan deskripsi singkat tentang semua fitur dan bagaimana admin dapat menggunakannya.