Pendahuluan

Mesin jarak jauh telah mencegah koneksi SSH yang Anda coba buat atau pertahankan. Pesan “ssh_exchange_identification:read:Connection reset by peer” tidak cukup spesifik untuk segera menjelaskan apa yang memicu kesalahan.

Untuk dapat menyelesaikan masalah dengan sukses, pertama-tama kita perlu mengidentifikasi penyebabnya. Artikel ini memberikan analisis mendalam tentang kemungkinan penyebab dan memberikan solusi paling efektif.

Dengan membaca tutorial ini, Anda akan mempelajari cara memperbaiki Kesalahan “ssh_exchange_identification:read:Connection reset by peer”.

Prasyarat

- Izin yang diperlukan untuk mengakses server jauh

- Akun pengguna dengan root atau sudo hak istimewa

Apa Penyebab Kesalahan SSH “Connection reset by peer”?

Kesalahan “ssh_exchange_identification:read:Connection reset by peer” menunjukkan bahwa mesin jarak jauh tiba-tiba menutup aliran Transition Control Protocol (TCP). Dalam kebanyakan kasus, boot ulang cepat dari server jarak jauh dapat mengatasi gangguan sementara atau masalah konektivitas.

Mempelajari cara memecahkan masalah ini, dan menentukan penyebab yang mendasarinya, membantu Anda mencegah kejadian di masa mendatang pada sistem Anda. Penyebab paling umum dari kesalahan “ssh_exchange_identification:read:Connection reset by peer” adalah:

- Koneksi diblokir karena Daftar Kontrol Akses Berbasis Host.

- Perangkat lunak pencegahan intrusi memblokir IP Anda dengan memperbarui aturan firewall (Fail2ban, DenyHosts, dll.).

- Perubahan pada file konfigurasi daemon SSH.

Periksa File hosts.deny dan hosts.allow

hosts.deny dan hosts.allow file adalah pembungkus TCP. Sebagai fitur keamanan, file-file ini digunakan untuk membatasi alamat IP atau nama host mana yang dapat membuat koneksi ke mesin jarak jauh.

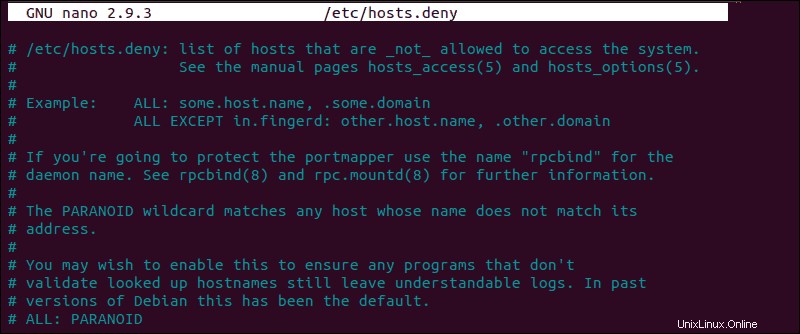

Cara Mengedit File hosts.deny

Akses server jarak jauh Anda dan buka hosts.deny file menggunakan editor teks pilihan Anda. Jika Anda menggunakan nano pada sistem berbasis Debian, masukkan perintah berikut:

sudo nano /etc/hosts.denyBaris kosong dan baris yang dimulai dengan simbol '#' adalah komentar. Periksa apakah Anda dapat menemukan IP lokal atau nama host Anda di file. Jika ada, itu harus dihapus atau dikomentari, atau mencegah Anda membuat koneksi jarak jauh.

Setelah membuat perubahan yang diperlukan, simpan file dan keluar. Coba sambungkan kembali melalui SSH.

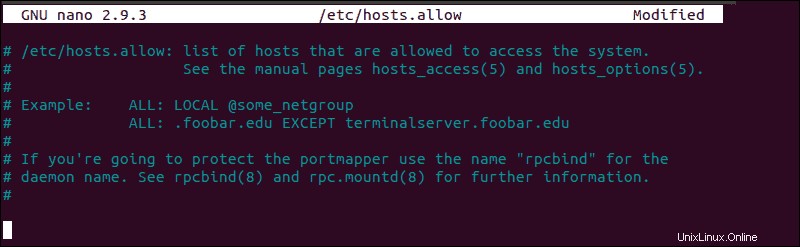

Cara Mengedit File hosts.allow

Sebagai tindakan pencegahan tambahan, edit hosts.allow mengajukan. Aturan akses dalam hosts.allow diterapkan terlebih dahulu. Mereka lebih diutamakan daripada aturan yang ditentukan dalam hosts.deny mengajukan. Masukkan perintah berikut untuk mengakses hosts.allow berkas:

sudo nano /etc/hosts.allowMenambahkan nama host dan IP ke file mendefinisikan pengecualian untuk pengaturan di hosts.deny berkas.

Misalnya, kebijakan keamanan yang ketat dalam etc/hosts.deny file, akan menolak akses ke semua host:

sshd : ALL

ALL : ALLSelanjutnya, Anda dapat menambahkan satu alamat IP, rentang IP, atau nama host ke file etc/hosts.allow. Dengan menambahkan baris berikut, hanya IP berikut yang diizinkan untuk membuat koneksi SSH dengan server jarak jauh Anda:

sshd : 10.10.0.5, LOCALIngatlah bahwa pengaturan keamanan yang membatasi seperti itu dapat memengaruhi kemampuan administrasi di server jarak jauh Anda.

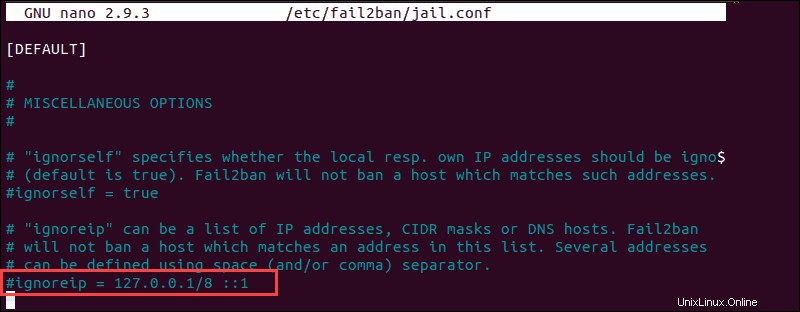

Periksa apakah fail2ban Memblokir Alamat IP Anda

Jika Anda mencoba terhubung beberapa kali, IP Anda mungkin diblokir oleh perangkat lunak pencegahan intrusi. Fail2ban adalah layanan yang dirancang untuk melindungi Anda dari serangan brute force, dan dapat salah mengartikan upaya autentikasi Anda sebagai serangan.

Fail2ban memantau dan secara dinamis mengubah aturan firewall untuk melarang alamat IP yang menunjukkan perilaku mencurigakan. Ini memonitor log, seperti hosts.deny dan hosts.allow file yang kami edit sebelumnya.

Dalam contoh kami, kami menggunakan perintah berikut untuk memeriksa apakah alat iptables menolak koneksi yang Anda coba:

sudo iptables -L --line-numberOutput di jendela terminal Anda akan mencantumkan semua upaya otentikasi. Jika Anda menemukan bahwa firewall memang mencegah koneksi SSH Anda, Anda dapat membuat daftar putih IP Anda dengan fail2ban. Jika tidak, layanan akan memblokir semua upaya di masa mendatang secara terus-menerus. Untuk mengakses file konfigurasi fail2ban, masukkan perintah berikut:

sudo nano /etc/fail2ban/jail.conf

Edit file dengan menghapus komentar pada baris yang berisi "ignoreip =" tambahkan IP atau rentang IP yang ingin Anda masukkan ke daftar putih.

Fail2ban sekarang akan membuat pengecualian dan tidak melaporkan perilaku mencurigakan untuk IP yang bersangkutan.

Periksa File sshd_config

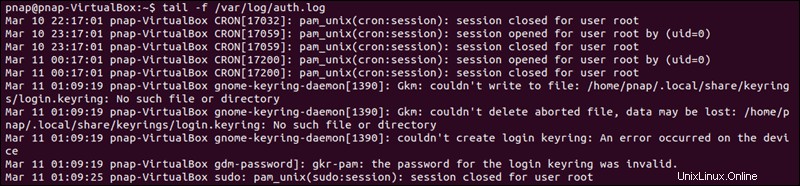

Jika Anda terus mengalami kesalahan 'ssh_exchange_identification:read:Connection reset by peer', periksa entri log otentikasi. Secara default, daemon SSH mengirimkan informasi logging ke log sistem. Akses /var/log/auth.log file setelah upaya Anda gagal untuk masuk. Untuk meninjau entri log terbaru, ketik:

tail -f /var/log/auth.logKeluaran menampilkan hasil upaya autentikasi Anda, informasi tentang akun pengguna, kunci autentikasi, atau kata sandi Anda.

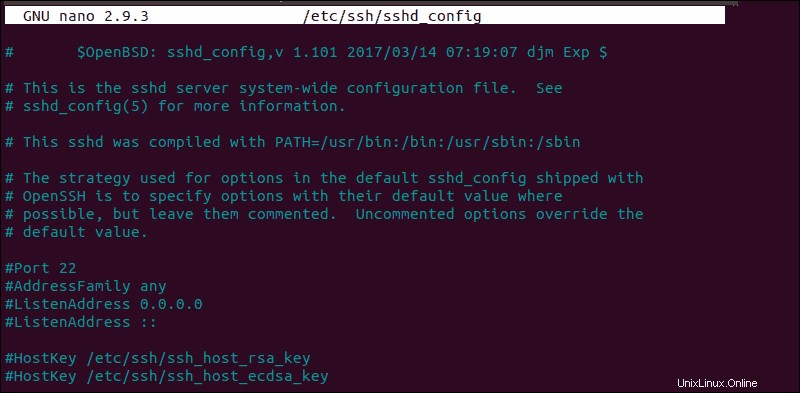

Log memberi Anda informasi yang dapat membantu Anda menemukan kemungkinan masalah dalam file konfigurasi sshd, sshd_config. Setiap perubahan yang dibuat pada file dapat memengaruhi persyaratan di mana koneksi ssh dibuat dan mengarahkan server jauh untuk memperlakukan klien sebagai tidak kompatibel. Untuk mengakses sshd_config jenis file:

sudo nano /etc/ssh/sshd_configFile konfigurasi sshd memungkinkan Anda mengubah pengaturan dasar, seperti port TCP default atau pasangan kunci SSH untuk autentikasi, serta fungsi lanjutan seperti penerusan port.

Misalnya, MaxStartups variabel mendefinisikan berapa banyak koneksi yang diterima sistem dalam periode yang telah ditentukan. Jika Anda memiliki sistem yang membuat banyak koneksi dalam jangka waktu yang singkat, mungkin perlu untuk meningkatkan nilai default untuk variabel ini. Jika tidak, sistem jarak jauh mungkin menolak upaya koneksi ssh tambahan.

Kapan saja Anda mengedit sshd_config file, mulai ulang layanan sshd agar perubahan diterapkan:

service sshd restartHanya edit variabel yang Anda kenal. Server dapat menjadi tidak dapat dijangkau karena file konfigurasi yang salah.