Pendahuluan

Nmap adalah pemindai jaringan keamanan port terkemuka di dunia. Alat keamanan yang dihosting Nmap dapat membantu Anda menentukan seberapa baik firewall dan konfigurasi keamanan Anda bekerja.

Panduan ini akan menunjukkan kepada Anda cara menggunakan Nmap untuk memindai semua port yang terbuka di sistem Linux.

Prasyarat

- Sistem operasi Linux

- Akses ke akun pengguna dengan sudo atau root hak istimewa

- Akses ke baris perintah/jendela terminal

- Manajer paket yang tepat, disertakan secara default (Debian / Ubuntu)

- Manajer paket yum, disertakan secara default (Red Hat, CentOS)

Apa Itu Port?

Pada sistem operasi modern, port diberi nomor alamat untuk lalu lintas jaringan. Berbagai jenis layanan menggunakan port yang berbeda secara default.

Misalnya, lalu lintas web biasa menggunakan port 80, sedangkan email POP3 menggunakan port 110. Salah satu cara kerja firewall adalah dengan mengizinkan atau membatasi lalu lintas melalui port tertentu.

Karena konfigurasi port dapat menyebabkan risiko keamanan, penting untuk mengetahui port mana yang terbuka dan mana yang diblokir.

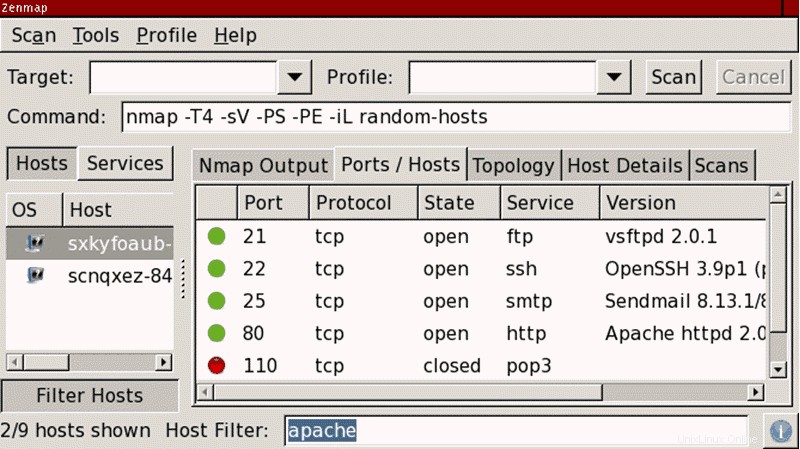

Cara Memindai Port Nmap

Untuk memindai port Nmap pada sistem jarak jauh, masukkan yang berikut ini di terminal:

sudo nmap 192.168.0.1Ganti alamat IP dengan alamat IP dari sistem yang Anda uji. Ini adalah format dasar untuk Nmap , dan itu akan mengembalikan informasi tentang port pada sistem itu.

Selain memindai berdasarkan alamat IP, Anda juga dapat menggunakan perintah berikut untuk menentukan target:

Untuk memindai host:

nmap www.hostname.comUntuk memindai rentang alamat IP (1 – .10):

nmap 192.168.0.1-10Untuk menjalankan Nmap pada subnet:

nmap 192.168.0.1/13Untuk memindai target dari file teks:

nmap –iL textlist.txtPindai Satu Port, Semua Port, atau Seri

Perintah Nmap dapat digunakan untuk memindai satu port atau serangkaian port:

Pindai port 80 pada sistem target:

nmap –p 80 192.168.0.1Pindai port 1 hingga 200 pada sistem target:

nmap –p 1-200 192.168.0.1Pindai (Cepat) port yang paling umum:

nmap –F 192.168.0.1Untuk memindai semua port (1 – 65535):

nmap –p– 192.168.0.1 Jenis Pemindaian Port Nmap Lainnya

Berbagai jenis pemindaian dapat dilakukan:

Untuk memindai menggunakan koneksi TCP (membutuhkan waktu lebih lama, tetapi lebih mungkin untuk terhubung):

nmap –sT 192.168.0.1Untuk melakukan pemindaian SYN default (menguji dengan melakukan hanya setengah dari handshake TCP):

nmap –sS 192.168.0.1Untuk menginstruksikan Nmap untuk memindai port UDP alih-alih port TCP (–p switch menentukan port 80, 130, dan 255 dalam contoh ini):

nmap –sU –p 80,130,255 192.168.0.1Jalankan pemindaian cepat pada sistem target, tetapi lewati penemuan host. (Penemuan host menggunakan ping , tetapi banyak firewall server tidak merespons ping permintaan. Opsi ini memaksa pengujian tanpa menunggu balasan yang mungkin tidak datang):

nmap –Pn –F 192.168.0.1 npeta utilitas dapat digunakan untuk mendeteksi sistem operasi target tertentu:

nmap –A 192.168.0.1Ini juga dapat digunakan untuk menyelidiki layanan yang mungkin menggunakan port yang berbeda:

nmap –sV 192.168.0.1Port Umum

Berikut adalah daftar singkat port standar dan sebutannya:

- 21 – FTP

- 22 – SSH

- 25 – SMTP (mengirim email)

- 53 – DNS (layanan nama domain)

- 80 – HTTP (server web)

- 110 – POP3 (kotak masuk email)

- 123 – NTP (Protokol Waktu Jaringan)

- 143 – IMAP (kotak masuk email)

- 443 – HTTPS (server web aman)

- 465 – SMTPS (kirim email aman)

- 631 – CUPS (server cetak)

- 993 – IMAPS (kotak masuk email aman)

- 995 – POP3 (kotak masuk email aman)

Firewall Linux dapat dikonfigurasi untuk memblokir semua lalu lintas pada port tertentu.

Misalnya, firewall dapat diatur untuk memblokir Port 80, tetapi pengguna tidak akan dapat memuat situs web apa pun dalam kasus itu. Anda dapat menggunakan aturan firewall untuk mengizinkan beberapa port, tetapi memblokir yang lain. Gunakan firewall bersama dengan alat dan perangkat lunak keamanan jaringan lainnya untuk memindai lalu lintas di port tertentu, dan untuk mengawasi lalu lintas yang mencurigakan.

Praktik Terbaik Pemindaian Nmap

Anda hanya boleh menggunakan Pemindaian port Nmap pada server yang Anda miliki, atau Anda memiliki izin untuk memindai. Seringkali, pemindaian port dilihat sebagai metode agresif, atau awal dari serangan dunia maya. Juga dianggap sebagai praktik yang buruk untuk mengikat sumber daya server dengan menggunakan Nmap untuk menjalankan pemindaian berulang pada target yang sama.

Ada kemungkinan bahwa selama pemindaian Anda, Anda mungkin menemukan aktivitas yang tidak biasa. Misalnya, Anda mungkin melihat layanan berjalan pada nomor port yang tidak biasa. Artinya ada sesuatu yang aneh terjadi, dan harus diselidiki.

Opsi pemindaian OS dan Layanan berguna untuk memindai port atau layanan tertentu untuk mendapatkan informasi lebih lanjut. Jika suatu layanan berjalan pada port non-default, itu mungkin dirancang – atau mungkin menunjukkan ada pelanggaran keamanan.

Port sering memiliki penggunaan default. Sebagian besar port di bawah 1000 didedikasikan dan ditetapkan untuk layanan tertentu.