Linux Malware Detect (LMD) , juga dikenal sebagai Maldet , adalah pemindai malware untuk Linux yang dirilis di bawah lisensi GNU GPLv2. Maldet cukup populer di kalangan sysadmin dan pengembang situs web karena fokusnya pada pendeteksian backdoor PHP, dark mailer, dan banyak file berbahaya lainnya yang dapat diunggah di situs web yang disusupi menggunakan data ancaman dari sistem deteksi intrusi tepi jaringan untuk mengekstrak malware yang aktif digunakan dalam serangan dan menghasilkan tanda tangan untuk dideteksi.

Dalam tutorial berikut, Anda akan mempelajari cara menginstal dan menggunakan Maldet di AlmaLinux 8.

Prasyarat

- OS yang Disarankan: AlmaLinux 8.

- Akun pengguna: Akun pengguna dengan hak istimewa sudo atau akses root (perintah su) .

Memperbarui Sistem Operasi

Perbarui AlmaLinux . Anda sistem operasi untuk memastikan semua paket yang ada mutakhir:

sudo dnf upgrade --refresh -yTutorial akan menggunakan perintah sudo dan dengan asumsi Anda memiliki status sudo .

Untuk memverifikasi status sudo di akun Anda:

sudo whoamiContoh keluaran yang menunjukkan status sudo:

[joshua@localhost ~]$ sudo whoami

rootUntuk mengatur akun sudo yang ada atau baru, kunjungi tutorial kami di Cara Menambahkan Pengguna ke Sudoers di AlmaLinux .

Untuk menggunakan akun root , gunakan perintah berikut dengan kata sandi root untuk masuk.

suInstal Maldet

Untuk menginstal Maldet, Anda memerlukan arsip paket mereka, yang dapat ditemukan di halaman unduhan resmi. Namun, ketika peningkatan terjadi, mereka tidak mengubah URL file, jadi untungnya, tautan unduhan tidak akan sering berubah.

Pada saat tutorial ini, versi (1.6.4 ) adalah yang terbaru; namun, seiring waktu, ini akan berubah. Untuk mengunduh versi terbaru sekarang dan di masa mendatang, ketik perintah berikut:

cd /tmp/ && wget http://www.rfxn.com/downloads/maldetect-current.tar.gzDi bagian selanjutnya, Anda perlu mengekstrak arsip, yang dapat Anda lakukan dengan perintah berikut:

tar xfz maldetect-current.tar.gzSekarang Anda telah mengonfirmasi bahwa arsip telah diekstraksi dengan benar, Anda akan (CD) ke dalam direktori dan jalankan skrip instalasi untuk menginstal Maldet dengan perintah berikut:

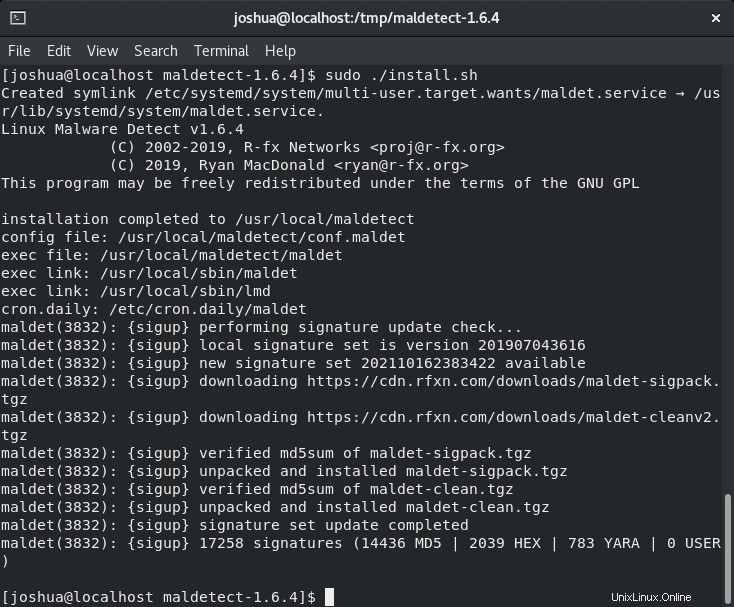

cd maldetect-1.6.4 && sudo ./install.shInstalasi akan selesai dalam hitungan detik, dan Anda akan mendapatkan output seperti di bawah ini:

Konfigurasikan Maldet

Sekarang setelah Anda berhasil menyelesaikan skrip instalasi, Anda dapat memodifikasi file konfigurasi menggunakan editor teks pilihan Anda. Berikut adalah beberapa contoh beberapa setelan dan praktik populer menggunakan (nano) editor teks:

Pertama, buka (conf.maldet) berkas:

sudo nano /usr/local/maldetect/conf.maldetSelanjutnya, temukan baris berikut dan edit menjadi seperti di bawah ini:

# To enable the email notification.

email_alert="1"

# Specify the email address on which you want to receive an email notification.

email_addr="user@domain.com"

# Enable the LMD signature autoupdate.

autoupdate_signatures="1"

# Enable the automatic updates of the LMD installation.

autoupdate_version="1"

# Enable the daily automatic scanning.

cron_daily_scan="1"

# Allows non-root users to perform scans.

scan_user_access="1"

# Move hits to quarantine & alert

quarantine_hits="1"

# Clean string based malware injections.

quarantine_clean="0"

# Suspend user if malware found.

quarantine_suspend_user="1"

# Minimum userid value that be suspended

quarantine_suspend_user_minuid="500"

# Enable Email Alerting

email_alert="1"

# Email Address in which you want to receive scan reports

email_addr="you@domain.com"

# Use with ClamAV

scan_clamscan="1"

# Enable scanning for root-owned files. Set 1 to disable.

scan_ignore_root="0"Catatan, semua pengaturan di sini adalah opsional, dan Anda dapat mengaturnya sendiri karena tidak ada jawaban yang benar atau salah di sini.

Perbarui Definisi &Perangkat Lunak Virus Maldet

Pertama, Anda harus memastikan scan_user_access="1″ aktif dalam file konfigurasi yang disebutkan sebelumnya untuk melanjutkan.

Selanjutnya, jalankan perintah berikut untuk membuat jalur yang benar bagi pengguna yang masuk; Anda mungkin mengalami masalah saat memperbarui tanpa melakukan ini.

sudo /usr/local/sbin/maldet --mkpubpathsJika Anda gagal melakukan ini, Anda akan mendapatkan kesalahan berikut.

public scanning is enabled (scan_user_access=1) but paths do not exist, please contact your system administrator to run '/usr/local/sbin/maldet --mkpubpaths' or wait for cron.pub to execute in ~10 minutes.Untuk memperbarui database definisi virus Maldet, jalankan perintah berikut:

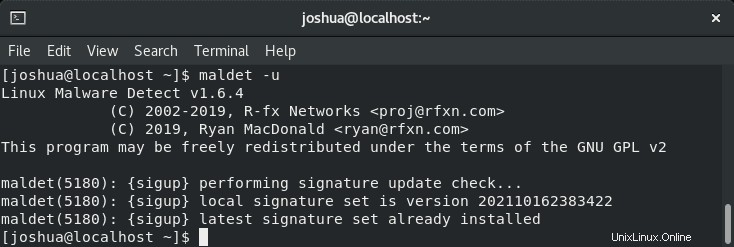

maldet -uContoh keluaran:

Kedua, untuk memeriksa versi terbaru dari perangkat lunak yang ada, ketik perintah berikut:

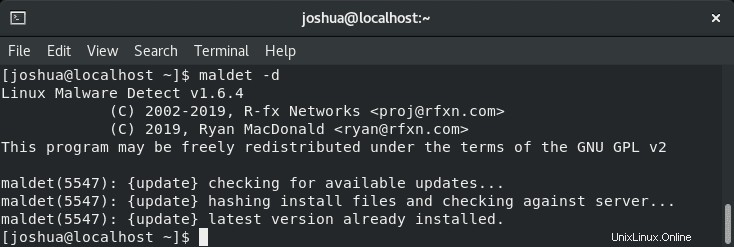

maldet -dContoh keluaran:

Opsional – Instal ClamAV

Salah satu bagian terbaik tentang menggunakan Maldet adalah kompatibilitasnya dengan ClamAV, yang dapat meningkatkan kemampuan pemindaian Maldet secara signifikan.

Pertama, instal repositori EPEL untuk menginstal versi ClamAV terbaru yang tersedia beserta dependensinya:

sudo dnf install epel-releaseUntuk menginstal ClamAV, Anda dapat melakukannya dengan menjalankan perintah berikut:

sudo dnf install clamav clamav-devel -yUntuk tutorial lengkap tentang ClamAV dengan AlmaLinux 8, kunjungi tutorial kami tentang Cara Memasang &Menggunakan ClamAV di AlmaLinux 8.

Memindai dengan Maldet – Contoh

Pertama, Anda harus terbiasa dengan sintaks Maldet. Semua perintah dimulai dengan maldet kemudian diikuti oleh opsi dan jalur direktori, misalnya maldet [OPTION] [JALAN DIREKTORI] .

Di bawah ini mencakup sebagian besar contoh sintaks dengan Maldet:

- -b : Jalankan operasi di latar belakang.

- -u : Perbarui tanda tangan pendeteksi malware.

- -l : Lihat kejadian file log maldet.

- -d : Perbarui versi yang diinstal.

- -a : Pindai semua file di jalur.

- -p : Hapus log, sesi, dan data sementara.

- -q : Karantina semua malware dari laporan.

- -n : Bersihkan &pulihkan serangan malware dari laporan.

Untuk menguji Maldet dan memastikannya berfungsi dengan benar, Anda dapat menguji fungsionalitas LMD dengan mengunduh (contoh tanda tangan virus) dari situs web EICAR.

cd /tmp

wget http://www.eicar.org/download/eicar_com.zip

wget http://www.eicar.org/download/eicarcom2.zipSelanjutnya, Anda akan menjalankan (maldet) perintah untuk memindai (tmp) direktori sebagai berikut:

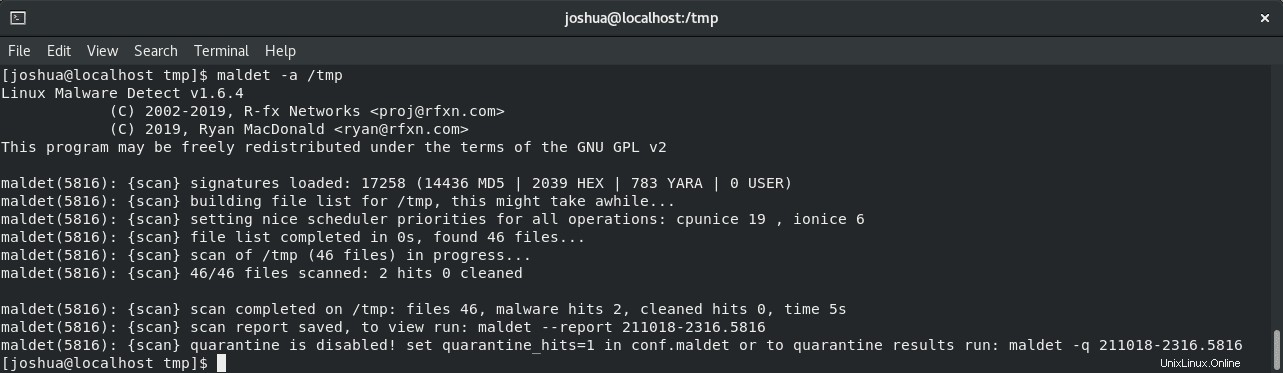

maldet -a /tmpSekarang, dengan file kami yang terinfeksi, Anda akan mendapatkan output yang sama seperti di bawah ini:

Seperti yang mungkin Anda perhatikan, tutorial disetel untuk tidak secara otomatis mengarantina konfigurasi kami karena terkadang kesalahan positif dan menghapus file di server langsung dapat menyebabkan lebih banyak masalah daripada penyelesaiannya. Seorang sysadmin atau pemilik server yang baik akan terus-menerus memeriksa untuk memeriksa hasil dan memverifikasi.

Selain itu, dari output, Anda dapat melihat bahwa di server pengujian kami, kami telah menginstal ClamAV dan Maldet menggunakan mesin pemindai ClamAV untuk melakukan pemindaian dan berhasil menemukan serangan malware.

Beberapa perintah lain yang dapat Anda lakukan adalah menargetkan ekstensi file server Anda; File PHP sering menjadi sasaran banyak serangan. Untuk memindai file .php, gunakan yang berikut ini:

maldet -a /var/www/html/*.phpIni ideal untuk situs web atau server yang lebih besar dengan banyak file untuk dipindai, dan server yang lebih kecil akan mendapat manfaat dari pemindaian seluruh direktori.

Laporan Pemindaian Maldet

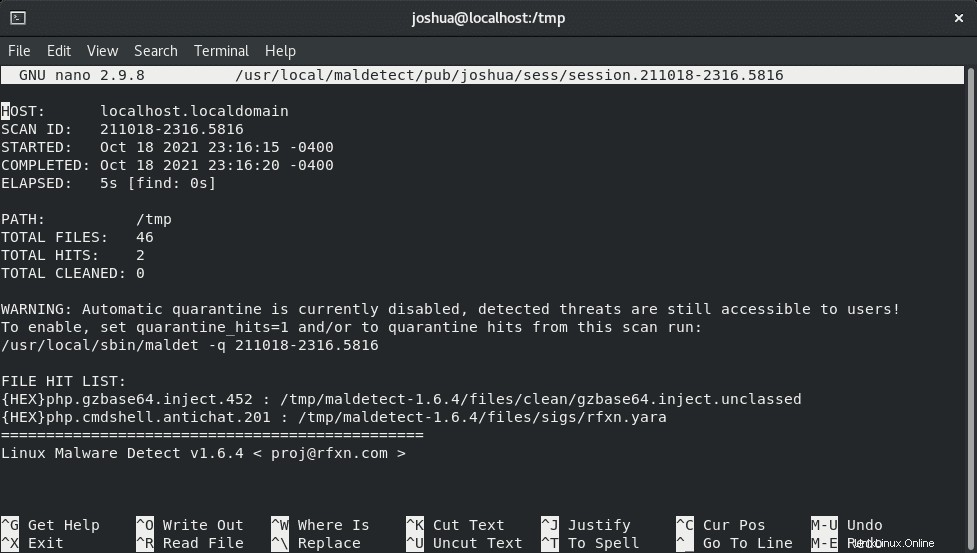

Maldet menyimpan laporan pemindaian di bawah lokasi direktori (/usr/local/maldetect/sess/) . Anda dapat menggunakan perintah berikut bersama dengan (Scan ID) untuk melihat laporan detail sebagai berikut:

maldet --report 211018-2316.5816Contoh:

Selanjutnya, Anda akan dibawa ke laporan pop-up di editor teks (nano) seperti contoh di bawah ini:

Seperti yang Anda lihat, laporan lengkap daftar sasaran dan detail seputar file tersebut untuk ditinjau dan diselidiki lebih lanjut.

File sudah disimpan (CTRL+X) untuk keluar setelah selesai meninjau.

Opsional, jika Anda ingin dengan cepat mengkarantina file yang terinfeksi sesudahnya dari laporan, jalankan perintah berikut:

maldet -q "report number"Contoh:

maldet -q 211018-2316.5816