firewalld adalah program firewall default yang telah diinstal sebelumnya pada Red Hat Enterprise Linux dan distribusi Linux turunannya, seperti AlmaLinux.

Secara default, firewall dihidupkan, artinya sejumlah layanan yang sangat terbatas dapat menerima lalu lintas masuk. Ini adalah fitur keamanan yang bagus, tetapi itu berarti bahwa pengguna harus cukup berpengetahuan untuk mengkonfigurasi firewall setiap kali mereka menginstal layanan baru pada sistem, seperti HTTPD atau SSH misalnya. Jika tidak, koneksi dari internet tidak dapat menjangkau layanan ini.

Daripada menonaktifkan firewall di AlmaLinux sepenuhnya, kami dapat mengizinkan port tertentu melalui firewall, yang memungkinkan koneksi masuk mencapai layanan kami. Dalam panduan ini, kita akan melihat cara mengizinkan port melalui firewall di AlmaLinux. Jangan ragu untuk mengikuti apakah Anda baru saja menginstal AlmaLinux atau bermigrasi dari CentOS ke AlmaLinux.

Dalam tutorial ini Anda akan mempelajari:

- Cara mengizinkan port atau layanan melalui firewall di AlmaLinux

- Cara memuat ulang firewall agar perubahan diterapkan

- Cara memeriksa port dan layanan apa yang terbuka di firewall

- Cara menutup port setelah dikonfigurasi sebagai terbuka

- Contoh perintah untuk mengizinkan port yang paling umum melalui firewall

Mengizinkan port melalui firewall di AlmaLinux

Mengizinkan port melalui firewall di AlmaLinux

| Kategori | Persyaratan, Konvensi, atau Versi Perangkat Lunak yang Digunakan |

|---|---|

| Sistem | AlmaLinux |

| Perangkat Lunak | firewall |

| Lainnya | Akses istimewa ke sistem Linux Anda sebagai root atau melalui sudo perintah. |

| Konvensi | # – membutuhkan perintah linux yang diberikan untuk dieksekusi dengan hak akses root baik secara langsung sebagai pengguna root atau dengan menggunakan sudo perintah$ – membutuhkan perintah linux yang diberikan untuk dieksekusi sebagai pengguna biasa yang tidak memiliki hak istimewa |

Cara mengizinkan port melalui firewall di AlmaLinux

Ikuti petunjuk langkah demi langkah di bawah ini untuk mengizinkan port atau layanan melalui firewalld di AlmaLinux. Anda juga akan melihat cara memeriksa port terbuka yang dikonfigurasi firewalld.

- Saat memeriksa port firewall yang terbuka di RHEL 8 / CentOS 8 Linux, penting untuk diketahui bahwa port firewall dapat dibuka dengan dua cara utama yang berbeda. Pertama, port firewall dapat dibuka sebagai bagian dari layanan yang telah dikonfigurasi sebelumnya. Ambil contoh ini di mana kita membuka port untuk

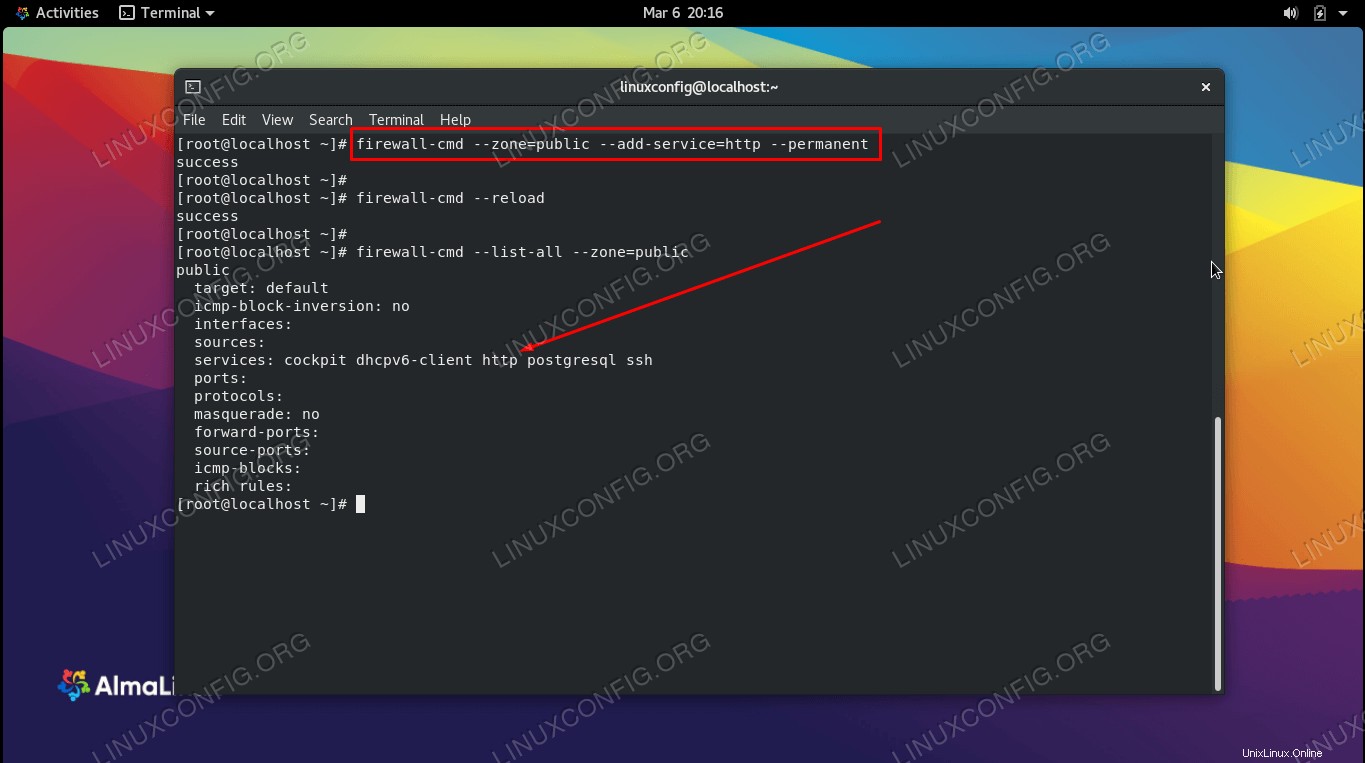

HTTPkepubliczone.# firewall-cmd --zone=public --add-service=http --permanent

Tentu saja, menambahkan layanan HTTP ke firewalld sama dengan membuka port

80. - Kedua, port dapat dibuka secara langsung sebagai port standar pengguna kustom. Ambil contoh ini di mana kita membuka port

8080.# firewall-cmd --zone=public --add-port 8080/tcp --permanent

Karena 8080 tidak memiliki layanan terkait, kami perlu menentukan nomor port daripada nama layanan jika kami ingin membuka port ini.

- Untuk memeriksa port layanan mana yang terbuka, jalankan perintah berikut.

# firewall-cmd --zone=public --list-services cockpit dhcpv6-client http https ssh

Layanan di atas (kokpit, DHCP, HTTP, HTTPS, dan SSH) membuka nomor port yang relevan.

- Untuk memeriksa nomor port mana yang terbuka, gunakan perintah ini.

# firewall-cmd --zone=public --list-ports 20/tcp 8080/tcp

Port di atas,

20dan8080, terbuka untuk lalu lintas masuk. - Setelah Anda mengizinkan port dan layanan Anda melalui firewall, kami perlu memuat ulang firewalld agar perubahan diterapkan. Semua aturan dengan

--permanentopsi sekarang akan menjadi bagian dari konfigurasi runtime. Aturan tanpa opsi ini akan dibuang.# firewall-cmd --reload

- Kami juga dapat melihat daftar semua layanan dan port yang terbuka dengan menggunakan

--list-allpilihan.# firewall-cmd --list-all public (active) target: default icmp-block-inversion: no interfaces: ens160 sources: services: cockpit dhcpv6-client http ssh ports: 443/tcp protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules:

- Perhatikan bahwa firewalld bekerja dengan zona. Bergantung pada zona mana yang digunakan antarmuka jaringan Anda, Anda mungkin perlu menambahkan port yang diizinkan ke zona tersebut. Langkah pertama di atas menunjukkan cara menambahkan aturan ke zona "publik". Untuk melihat aturan khusus zona tersebut, lanjutkan menggunakan

--zone=sintaks.# firewall-cmd --list-all --zone=public public (active) target: default icmp-block-inversion: no interfaces: ens160 sources: services: cockpit dhcpv6-client http ssh ports: 443/tcp protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules:

- Jika Anda perlu menutup salah satu port terbuka yang dikonfigurasi sebelumnya, Anda dapat menggunakan sintaks perintah berikut. Dalam contoh ini, kami menutup port untuk HTTPS.

# firewall-cmd --zone=public --permanent --remove-service=https

Itu saja. Untuk mempelajari lebih lanjut tentang firewalld dan firewall-cmd Perintah Linux, lihat panduan khusus kami tentang pengenalan firewalld dan firewall-cmd.

Contoh Port Umum

Gunakan perintah di bawah ini sebagai panduan referensi mudah untuk mengizinkan beberapa layanan yang paling umum melalui firewall di AlmaLinux.

- Izinkan HTTP melalui firewall.

# firewall-cmd --zone=public --add-service=http --permanent

- Izinkan HTTPS melalui firewall.

# firewall-cmd --zone=public --add-service=https --permanent

- Izinkan MySQL melalui firewall.

# firewall-cmd --zone=public --add-service=mysql --permanent

- Izinkan SSH melalui firewall.

# firewall-cmd --zone=public --add-service=ssh --permanent

- Izinkan DNS melalui firewall.

# firewall-cmd --zone=public --add-service=dns --permanent

- Izinkan PostgreSQL melalui firewall.

# firewall-cmd --zone=public --add-service=postgresql --permanent

- Izinkan telnet melalui firewall.

# firewall-cmd --zone=public --add-service=telnet --permanent

Pemikiran Penutup

Dalam panduan ini, kami melihat cara mengizinkan port atau layanan melalui firewall di AlmaLinux. Ini melibatkan penggunaan perintah firewall-cmd yang terkait dengan firewalld, yang membuat prosesnya mudah setelah kita mengetahui sintaks yang benar untuk digunakan. Kami juga melihat banyak contoh untuk mengizinkan banyak layanan paling umum melalui firewall. Ingatlah untuk memberi perhatian khusus pada zona tempat Anda menerapkan aturan baru.